Sau một số Trojan nổi tiếng trên Android như Anubis, Red Alert 2.0, GM bot và Exobot, bên ngoài hoạt động kinh doanh dịch vụ phần mềm độc hại, những người chơi mới đã xuất hiện trên Internet với cùng khả năng lấp đầy khoảng trống, cung cấp dịch vụ cho thuê bot Android cho đại chúng.

Biệt danh "Ngũ cốc"Trojan truy cập từ xa mới cho phép kẻ tấn công từ xa kiểm soát hoàn toàn các thiết bị Android bị nhiễm và cũng được trang bị các khả năng Trojan ngân hàng, như sử dụng các cuộc tấn công lớp phủ, kiểm soát SMS và thu thập danh sách liên lạc.

Theo các tác giả của phần mềm độc hại này, đó là xã hội đáng ngạc nhiên Twitter và công khai chế giễu các nhà nghiên cứu bảo mật và ngành công nghiệp chống vi-rút, Cerberus đã được mã hóa ngay từ đầu và không sử dụng lại bất kỳ mã nào từ các Trojan ngân hàng hiện có khác.

Tác giả cũng tuyên bố sẽ sử dụng Trojan cho các hoạt động cá nhân trong ít nhất hai năm trước khi cho bất kỳ ai quan tâm trong hai tháng qua với 2000 đô la sử dụng. 1 tháng, $ 7, 000 mỗi 6 tháng và lên tới 12.000 đô la trong 12 tháng.

Trojan Cerberus Bank: tính năng

Theo các nhà nghiên cứu bảo mật của Threat Fabric đã phân tích mẫu Trojan Cerberus, phần mềm độc hại có một danh sách các tính năng khá phổ biến, chẳng hạn như:

- chụp màn hình

- Ghi âm

- đăng ký chính

- gửi, nhận và xóa SMS,

- ăn cắp danh sách liên lạc

- chuyển hướng cuộc gọi

- thu thập thông tin thiết bị

- Theo dõi vị trí thiết bị

- đánh cắp thông tin tài khoản,

- tắt Play Protect

- tải ứng dụng và nội dung bổ sung

- Xóa ứng dụng khỏi các thiết bị bị nhiễm

- thông báo đẩy

- màn hình khóa thiết bị

Sau khi bị lây nhiễm, trước tiên, Cerberus ẩn biểu tượng của nó khỏi ngăn kéo ứng dụng và sau đó yêu cầu quyền truy cập bằng cách ngụy trang dưới dạng dịch vụ Flash Player. Nếu được cung cấp, phần mềm độc hại sẽ tự động đăng ký thiết bị bị xâm nhập trên máy chủ chỉ huy và kiểm soát của nó, cho phép người mua / kẻ tấn công điều khiển thiết bị từ xa.

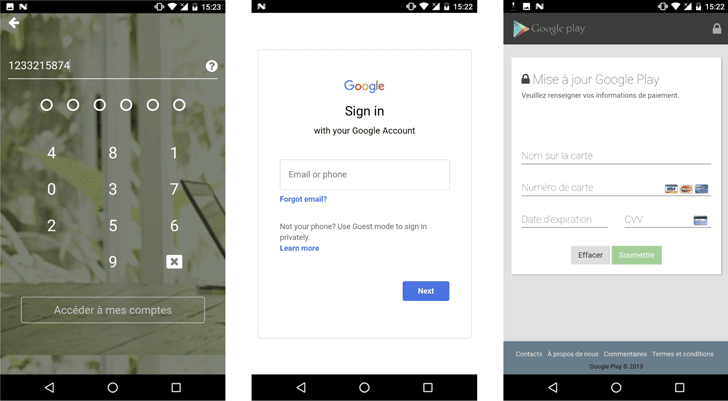

Để đánh cắp số thẻ tín dụng, thông tin ngân hàng và mật khẩu của người dùng cho các tài khoản trực tuyến khác, Cerberus cho phép kẻ tấn công khởi chạy các cuộc tấn công lớp phủ màn hình từ bảng điều khiển từ xa.

Trong một cuộc tấn công lớp phủ màn hình, Trojan cho thấy lớp phủ trên một ứng dụng ngân hàng di động hợp pháp và lừa người dùng Android nhập thông tin ngân hàng của họ trên màn hình đăng nhập giả, giống như một cuộc tấn công lừa đảo.

Các nhà nghiên cứu cho biết: "Bots vi phạm đặc quyền của các dịch vụ trợ năng để lấy tên của gói ứng dụng ở nền trước và xác định xem có hiển thị cửa sổ lớp phủ lừa đảo hay không".

Theo các nhà nghiên cứu, Cerberus đã có một cuộc tấn công mẫu lớp phủ với tổng cộng 30 mục tiêu duy nhất, bao gồm:

- 7 Ứng dụng ngân hàng Pháp

- 7 CHÚNG TA. ứng dụng ngân hàng

- 1 Ứng dụng ngân hàng Nhật Bản

- 15 ứng dụng phi ngân hàng

Cerberus sử dụng chiến thuật hành động dựa trên chuyển động

Cerberus cũng sử dụng một số kỹ thuật thú vị để tránh phát hiện các giải pháp chống vi-rút và tránh quét, chẳng hạn như sử dụng cảm biến gia tốc của thiết bị để đo chuyển động của nạn nhân.

Ý tưởng rất dễ dàng: Khi người dùng di chuyển, thiết bị Android của họ thường tạo ra một lượng dữ liệu cảm biến chuyển động. Phần mềm độc hại giám sát các bước của người dùng thông qua cảm biến chuyển động của thiết bị để xác minh xem thiết bị có chạy trên thiết bị Android chính hãng hay không.

Trojan sử dụng các quầy này để kích hoạt bot; Nếu bộ đếm bước đạt đến ngưỡng được cấu hình sẵn được coi là đang chạy trên thiết bị, thì nó vẫn an toàn ", các nhà nghiên cứu giải thích.

"Bước đơn giản này ngăn Trojans chạy và phân tích trong môi trường phân tích động (hộp cát) và trong công cụ kiểm tra phân tích phần mềm độc hại."

Nếu thiết bị của người dùng không có dữ liệu cảm biến, phần mềm độc hại giả định rằng hộp cát để quét phần mềm độc hại là trình giả lập không có cảm biến chuyển động và sẽ không thực thi bất kỳ mã độc hại nào.

Tuy nhiên, kỹ thuật này cũng không phải là duy nhất và trước đây đã được áp dụng bởi Trojan ngân hàng nổi tiếng 'Anubis'.

Cần lưu ý rằng phần mềm độc hại Cerberus không khai thác bất kỳ lỗ hổng nào để tự động cài đặt trên các thiết bị cụ thể ngay từ đầu. Thay vào đó, cài đặt phần mềm độc hại dựa trên các chiến thuật kỹ thuật xã hội.

Do đó, để bảo vệ bản thân khỏi nạn nhân của các mối đe dọa phần mềm độc hại, bạn nên cẩn thận với những gì bạn tải xuống điện thoại di động và chắc chắn suy nghĩ ba lần trước khi sạc.