Để chống lại XorDdos, Microsoft có những vũ khí cần thiết: Microsoft Edge và Microsoft Defender Antivirusvề cơ bản.

XorDdos, một mạng botnet tấn công các máy Linux và được phát hiện lần đầu tiên vào năm 2014, đã tràn lan từ cuối năm 2021. Microsoft cho biết họ đã chứng kiến mức tăng 254% hoạt động trong sáu tháng qua. Tuy nhiên, không cần phải hoảng sợ vì gã khổng lồ Redmond đã có cuộc diễu hành: sử dụng trình duyệt Edge của họ, trong số những người khác.

Các mối đe dọa…

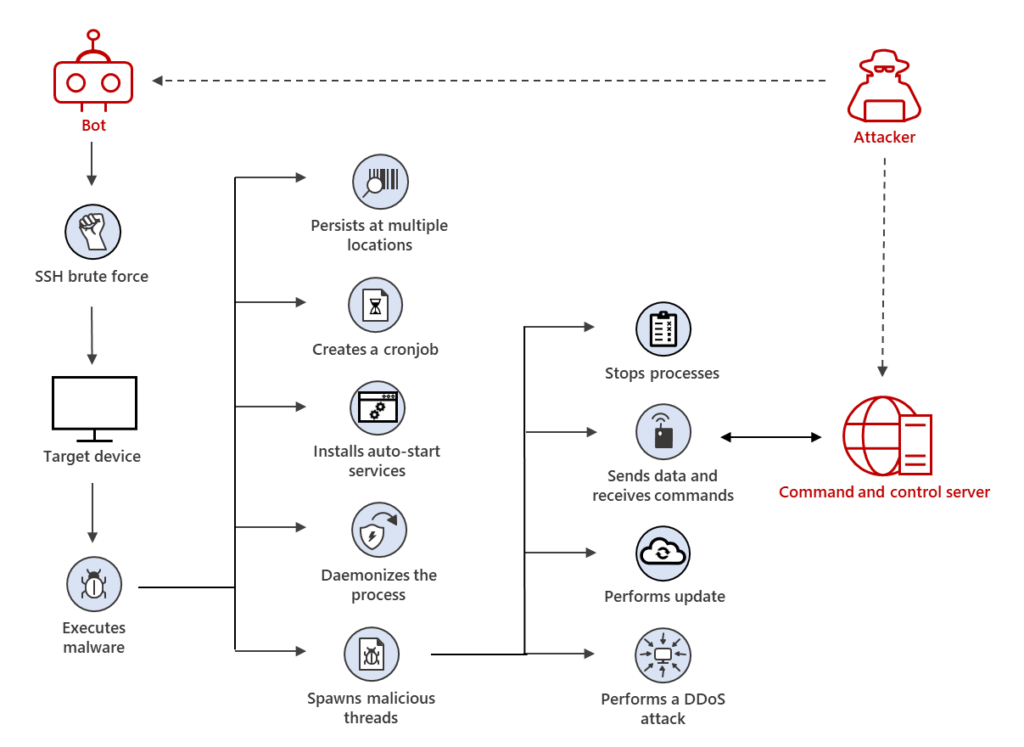

Hơn nữa, bài báo được xuất bản bởi Microsoft, rất định tính, chỉ rõ rằng XorDdos nhắm mục tiêu vào các hệ điều hành dựa trên Linux, thường được triển khai cho cơ sở hạ tầng đám mây và các thiết bị Internet of Things (IoT). Do đó, nó tạo thành một mạng lưới các máy thây ma có thể được sử dụng để thực hiện các cuộc tấn công DDoS (từ chối dịch vụ phân tán). Những cuộc tấn công ngày càng nhiều và dữ dội hơn. Microsoft nhớ lại rằng 2,4 Tbps duy trì vào tháng 8 năm 2021, chúng tôi có thể thêm vào đó 3.47 Tbps được dàn dựng vào tháng 11 cùng năm. Mạng máy zombie của XorDdos không bị giới hạn bởi kiểu tấn công này, tuy nhiên, nó cũng được sử dụng để thực hiện các cuộc tấn công vũ phu vào các máy chủ của Secure Shell (SSH).

Để làm cho vấn đề tồi tệ hơn, XorDdos được hưởng lợi từ cơ chế trốn tránh và bền bỉ cho phép nó duy trì cả hoạt động tàng hình và hoạt động. Chi tiết bài viết:

Khả năng trốn tránh của nó bao gồm che giấu các hoạt động phần mềm độc hại, phá vỡ cơ chế phát hiện dựa trên quy tắc và tìm kiếm tệp độc hại dựa trên băm cũng như sử dụng các kỹ thuật chống pháp y để phá vỡ quá trình quét phần mềm độc hại dựa trên cây quy trình. Chúng tôi đã quan sát thấy trong các chiến dịch gần đây rằng XorDdos che giấu hoạt động độc hại khỏi quá trình quét bằng cách ghi đè các tệp nhạy cảm bằng một byte rỗng. Nó cũng bao gồm các cơ chế bền bỉ khác nhau để hỗ trợ các bản phân phối Linux khác nhau.

Ngoài những bất tiện và mối đe dọa do kiểu tấn công này gây ra, Microsoft báo cáo đã quan sát thấy rằng “ các thiết bị đầu tiên bị nhiễm XorDdos sau đó đã bị nhiễm phần mềm độc hại khác như cửa hậu Tsunami, sau đó triển khai công cụ khai thác XMRig “. Nhóm làm rõ rằng họ chưa quan sát thấy XorDdos trực tiếp cài đặt và phân phối các chương trình thứ cấp như Tsunami, nhưng tin rằng nó được sử dụng tốt để triển khai phần mềm độc hại.

Các cuộc diễu hành …

Đầu tiên, Microsoft cung cấp kết quả phân tích XorDdos để giúp quản trị viên hiểu cơ chế và bảo vệ mạng của họ. Trong một giây, nhóm đưa ra một số khuyến nghị. Cô nhân cơ hội để ca ngợi các giải pháp của Microsoft mà theo cô, có khả năng bảo vệ các hệ thống Linux trước mối đe dọa XorDdos.

Do đó, bài báo kêu gọi người dùng Linux sử dụng Microsoft Edge hoặc bất kỳ trình duyệt nào khác hỗ trợ Microsoft Defender SmartScreen.

Nó cũng thúc giục chiến đấu chống lại XorDdos bằng Microsoft Defender cho điểm cuối Linux, đặc biệt là sử dụng tính năng khám phá thiết bị (ánh xạ các thiết bị trong mạng).

Cuối cùng, Microsoft khuyến khích sử dụng Microsoft Defender Antivirus hoặc ít nhất là Block Endpoint Detection and Response (PEPT). Đối với các thiết bị chạy Microsoft Defender làm phần mềm chống vi-rút chính, ” Block PEPT cung cấp một lớp bảo vệ bổ sung bằng cách cho phép Microsoft Defender thực hiện các hành động tự động đối với các phát hiện PEPT hành vi sau vi phạm “. Đối với những người không có Microsoft Defender Antivirus làm sản phẩm chống vi-rút chính của họ, PEPT chạy ở chế độ thụ động và hoạt động ở chế độ nền để sửa các phần mềm độc hại được phát hiện.

Về cùng một chủ đề:

Hai lỗ hổng quan trọng này đã được khai thác bởi các tin tặc nhà nước

Nguồn : Microsoft