Hãy cùng tôi khám phá Mật mã đám mây, các loại của nó và triển khai Google Cloud.

Một tập hợp con của IaaS, điện toán đám mây đi trước giai đoạn từ thông dụng. Đó là một lực lượng thống trị giữa các cá nhân, doanh nghiệp và chính phủ đang sử dụng dịch vụ đám mây để đơn giản hóa các vấn đề của kho công nghệ địa phương của họ.

Đám mây là hình ảnh thu nhỏ của sự tiện lợi, kinh tế và khả năng mở rộng.

Nói một cách đơn giản, điện toán đám mây đang mượn các tài nguyên điện toán như bộ lưu trữ, RAM, CPU, v.v. qua internet mà không cần lưu trữ vật lý bất cứ thứ gì.

Một ví dụ về cuộc sống hàng ngày là Google Drive hoặc Yahoo Mail. Chúng tôi tin tưởng các công ty này về dữ liệu – đôi khi là thông tin cá nhân hoặc doanh nghiệp nhạy cảm.

Nói chung, người dùng bình thường không quan tâm đến quyền riêng tư hoặc bảo mật của điện toán đám mây. Nhưng bất kỳ ai được thông báo rõ ràng về lịch sử giám sát hoặc các cuộc tấn công mạng tinh vi hiện nay đều cần phải nâng cao cảnh giác hoặc ít nhất là phải nhận thức được tình hình.

Mật mã đám mây là gì?

Mật mã đám mây giải quyết sự không chắc chắn này bằng cách mã hóa dữ liệu được lưu trữ trên đám mây để ngăn chặn truy cập trái phép.

Mã hóa là kỹ thuật sử dụng mật mã (thuật toán) để chuyển đổi thông tin tiêu chuẩn thành phiên bản được mã hóa. Trong trường hợp này, kẻ tấn công sẽ không hiểu chi tiết, ngay cả khi chúng được tiết lộ.

Có nhiều loại mã hóa khác nhau tùy thuộc vào trường hợp sử dụng. Đó là lý do tại sao việc sử dụng mật mã chất lượng cao để mã hóa dữ liệu trên đám mây lại quan trọng.

Ví dụ: bạn có hiểu đoạn văn sau không:

Iggmhnctg rtqfwegu jkij-swcnkva vgejpqnqia & hkpcpeg ctvkengu, ocmgu vqqnu, cpf CRKu vq jgnr Dwukpguugu cpf rgqrng itqy.

Không!

Đây có thể là một câu đố đối với bộ não con người, nhưng hãy sử dụng bất kỳ bộ giải mã Caesar nào và họ sẽ cho nổ tung nó sau vài giây:

Ngay cả những người quen thuộc với mật mã Caesar cũng có thể thấy rằng tất cả các chữ cái trong bản mã đều ở trước hai bảng chữ cái so với bản rõ của chúng.

Vì vậy, tất cả là về việc sử dụng một mật mã mạnh như AES-256.

Mật mã đám mây hoạt động như thế nào?

Một vài dòng cuối cùng của phần trước có thể tạo ấn tượng rằng bạn sẽ chọn một mật mã để mã hóa dữ liệu của mình.

Về mặt kỹ thuật, nó có thể hoạt động theo cách đó. Nhưng thông thường nhà cung cấp đám mây cho phép mã hóa gốc hoặc bạn sử dụng mã hóa dưới dạng dịch vụ từ bên thứ ba.

Vì vậy, chúng tôi sẽ chia nó thành hai loại và xem cách triển khai.

#1. Mã hóa trên nền tảng đám mây

Đây là phương pháp đơn giản nhất mà một nhà cung cấp đám mây có uy tín đảm nhận việc mã hóa.

Lý tưởng nhất, điều này áp dụng cho:

Dữ liệu ở trạng thái nghỉ

Đây là trường hợp khi dữ liệu được lưu trữ được mã hóa trước khi được chuyển đến bộ chứa lưu trữ hoặc sau đó.

Bởi vì mật mã đám mây là một cách tiếp cận mới, không có cách làm việc được xác định trước. Có rất nhiều công bố khoa học thử nghiệm các phương pháp khác nhau, nhưng quan trọng nhất là ứng dụng trong cuộc sống hàng ngày.

Vậy làm thế nào để một công ty cơ sở hạ tầng đám mây hàng đầu như Google Cloud bảo vệ dữ liệu khi lưu trữ?

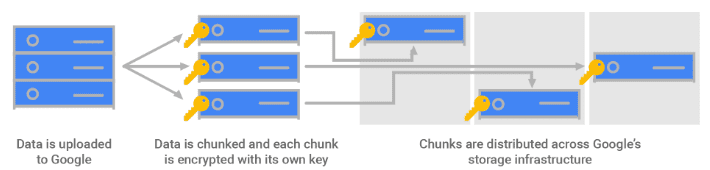

Theo Google Records, họ chia dữ liệu thành các nhóm nhỏ vài gigabyte được phân phối trong các thùng lưu trữ trên các máy tính khác nhau. Bất kỳ vùng chứa nào cũng có thể chứa dữ liệu từ cùng một người dùng hoặc những người dùng khác nhau.

Hơn nữa, mỗi gói được mã hóa riêng lẻ, ngay cả khi nó nằm trong cùng một vùng chứa và thuộc về cùng một người dùng. Điều này có nghĩa là nếu khóa mã hóa được liên kết với một gói bị xâm phạm, các tệp khác sẽ vẫn an toàn.

Nguồn: Google Cloud

Bên cạnh đó, khóa mã hóa thay đổi mỗi khi bạn cập nhật dữ liệu của mình.

Dữ liệu ở cấp lưu trữ này được mã hóa bằng AES-256, ngoại trừ một số ổ đĩa cố định được tạo trước năm 2015 bằng cách sử dụng mã hóa AES-128-bit.

Vì vậy, đây là lớp mã hóa đầu tiên – ở cấp độ của một gói.

Sau đó, ổ đĩa cứng (HDD) hoặc ổ cứng thể rắn (SSD) lưu trữ các khối dữ liệu này được mã hóa bằng một lớp mã hóa AES-256-bit khác, với một số HHD cũ hơn vẫn sử dụng AES-128. Lưu ý rằng khóa mã hóa cấp thiết bị khác với mã hóa cấp lưu trữ.

Giờ đây, tất cả các Khóa mã hóa dữ liệu (DEK) này được mã hóa thêm bằng Khóa mã hóa khóa (KEK), sau đó được quản lý tập trung bởi Dịch vụ quản lý khóa (KMS) của Google. Điều đáng chú ý là tất cả các KEK đều sử dụng mã hóa AES-256/AES-128-bit và ít nhất một KEK được liên kết với mỗi dịch vụ đám mây của Google.

Các KEK này được luân phiên ít nhất một lần trong khoảng thời gian 90 ngày bằng cách sử dụng thư viện tiền điện tử chung của Google.

Mỗi KEK được lưu trữ, theo dõi mỗi khi ai đó sử dụng nó và chỉ những người được ủy quyền mới có thể truy cập nó.

Sau đó, tất cả các KEK được mã hóa lại bằng mã hóa AES 256 bit, tạo khóa chính KMS được lưu trữ trong một cơ sở quản lý khóa khác có tên là Root KMS, nơi lưu trữ một số khóa như vậy.

Root KMS này được quản lý trên các máy chuyên dụng trong mỗi trung tâm dữ liệu Google Cloud.

Bây giờ KMS Root này được mã hóa bằng AES-256, tạo một khóa gốc KMS duy nhất được lưu trữ trong cơ sở hạ tầng ngang hàng.

Một phiên bản của Root KMS chạy trên mỗi bộ phân phối khóa KMS gốc lưu trữ khóa trong bộ nhớ truy cập ngẫu nhiên.

Mỗi phiên bản mới của nhà phân phối khóa chính KMS chính được xác thực bởi các phiên bản đã chạy để tránh chơi không công bằng.

Ngoài ra, để giải quyết tình huống trong đó tất cả các phiên bản Nhà phân phối cần chạy đồng thời, khóa chính KMS cũng chỉ được sao lưu vào hai vị trí thực tế.

Và cuối cùng, ít hơn 20 nhân viên của Google có quyền truy cập vào các địa điểm tuyệt mật này.

Đây là cách Google áp dụng mật mã đám mây cho dữ liệu lưu trữ.

Nhưng nếu bạn muốn tự mình giải quyết vấn đề, bạn cũng có thể tự quản lý các khóa. Ngoài ra, bạn có thể thêm một lớp mã hóa khác vào lớp này và tự mình quản lý các khóa. Tuy nhiên, hãy nhớ rằng việc mất các khóa này cũng đồng nghĩa với việc chặn dự án web của chính bạn.

Tuy nhiên, chúng ta không nên mong đợi mức độ chi tiết này từ tất cả các nhà cung cấp đám mây khác. Vì Google tính phí cho các dịch vụ của mình nên bạn có thể sử dụng một nhà cung cấp khác có chi phí thấp hơn nhưng phù hợp với mô hình mối đe dọa cụ thể của bạn.

Dữ liệu trên đường đi

Đây là nơi dữ liệu di chuyển trong trung tâm dữ liệu của nhà cung cấp đám mây hoặc bên ngoài ranh giới của nó, chẳng hạn như khi truyền dữ liệu từ máy tính của riêng bạn.

Một lần nữa, không có cách nào khó và nhanh để bảo vệ dữ liệu trong quá trình truyền, vì vậy chúng ta sẽ xem triển khai Google Cloud.

Sách trắng về chủ đề này, mã hóa trong quá trình phác thảo ba cách để bảo mật dữ liệu không cố định: xác thực, mã hóa và kiểm tra tính toàn vẹn.

Trong trung tâm dữ liệu của mình, Google bảo mật dữ liệu khi chuyển tiếp thông qua xác thực điểm cuối và đảm bảo tính toàn vẹn bằng mã hóa tùy chọn.

Mặc dù người dùng có thể chọn các biện pháp bổ sung, nhưng Google xác nhận mức độ bảo mật cao nhất tại trụ sở chính với quyền truy cập được giám sát chặt chẽ được cấp cho một số nhân viên của mình.

Ngoài các giới hạn vật lý, Google áp dụng chính sách khác biệt cho các dịch vụ đám mây của riêng mình (chẳng hạn như Google Drive) và bất kỳ ứng dụng nào của khách hàng được lưu trữ trên đám mây của mình (chẳng hạn như bất kỳ trang web nào chạy trên công cụ điện toán của Google).

Trong trường hợp đầu tiên, tất cả lưu lượng trước tiên sẽ chuyển đến một điểm kiểm tra được gọi là Giao diện người dùng của Google (GFE) bằng cách sử dụng Bảo mật tầng vận chuyển (TLS). Sau đó, lưu lượng sẽ trải qua quá trình giảm thiểu DDoS, cân bằng tải máy chủ và cuối cùng được chuyển đến Dịch vụ Google Cloud dự định.

Trong trường hợp thứ hai, trách nhiệm đảm bảo tính bảo mật của dữ liệu khi truyền chủ yếu thuộc về chủ sở hữu cơ sở hạ tầng, trừ khi người đó không sử dụng một dịch vụ khác của Google (chẳng hạn như Cloud VPN) để truyền dữ liệu.

Nói chung, TLS được sử dụng để đảm bảo rằng dữ liệu không bị xâm phạm trên đường truyền. Đây là cùng một giao thức được sử dụng theo mặc định khi kết nối với bất kỳ trang web nào qua HTTPS, được ký hiệu bằng biểu tượng ổ khóa trong thanh URL.

Mặc dù nó thường được sử dụng trên tất cả các trình duyệt web, nhưng nó cũng có thể được áp dụng cho các ứng dụng khác như email, cuộc gọi âm thanh/video, nhắn tin nhanh, v.v.

Tuy nhiên, đối với các tiêu chuẩn mã hóa cao nhất, có các mạng riêng ảo, một lần nữa cung cấp nhiều lớp bảo mật với các mật mã mã hóa tiên tiến như AES-256.

Tuy nhiên, việc triển khai mật mã đám mây của riêng bạn rất khó, điều này dẫn chúng tôi đến…

#2. Mã hóa như một dịch vụ

Đây là nơi các giao thức bảo mật mặc định trên nền tảng đám mây của bạn yếu hoặc không có trong các trường hợp sử dụng cụ thể.

Tất nhiên, một trong những giải pháp tốt nhất là tự giám sát mọi thứ và đảm bảo an toàn dữ liệu cấp doanh nghiệp. Nhưng điều đó nói thì dễ hơn làm và loại bỏ cách tiếp cận không rườm rà mà ai đó chọn sử dụng điện toán đám mây.

Điều này cho phép chúng tôi sử dụng Mã hóa dưới dạng Dịch vụ (EAAS) chẳng hạn như CloudHesive. Tương tự như sử dụng điện toán đám mây, lần này bạn đang “mượn” mã hóa chứ không phải CPU, RAM, ổ lưu trữ, v.v.

Dựa trên nhà cung cấp EAAS, bạn có thể sử dụng mã hóa dữ liệu khi lưu trữ và chuyển tiếp.

Ưu điểm và nhược điểm của mật mã đám mây

Ưu điểm rõ ràng nhất là bảo mật. Thực hành mật mã trong đám mây đảm bảo rằng dữ liệu người dùng tránh xa tội phạm mạng.

Mặc dù mật mã đám mây không thể ngăn chặn mọi vụ hack, nhưng đó là về việc làm gì đó và có biện minh đúng đắn nếu xảy ra sự cố.

Về nhược điểm, đầu tiên là chi phí và thời gian cần thiết để cập nhật khung bảo mật hiện có. Ngoài ra, sẽ không giúp được gì nhiều nếu bạn mất quyền truy cập vào các khóa mã hóa của mình trong quá trình tự quản lý.

Và vì đây là một công nghệ mới nổi nên việc tìm kiếm một EAAS đã được kiểm chứng cũng không hề dễ dàng.

Tóm lại, giải pháp tốt nhất là sử dụng dịch vụ của nhà cung cấp dịch vụ đám mây và ngân hàng có uy tín trên các cơ chế mã hóa gốc.

gói

Chúng tôi hy vọng điều này cung cấp cho bạn một cái nhìn thoáng qua về mật mã đám mây. Tóm lại, đó là tất cả về bảo mật dữ liệu liên quan đến đám mây, bao gồm cả khi nó di chuyển ra bên ngoài.

Hầu hết các công ty cơ sở hạ tầng đám mây được xếp hạng hàng đầu, chẳng hạn như Google Cloud, Amazon Dịch vụ web, v.v., có bảo mật đầy đủ cho các trường hợp sử dụng tối đa. Tuy nhiên, không có gì sai khi xem qua thuật ngữ kỹ thuật trước khi chia sẻ các ứng dụng tối quan trọng của bạn với bất kỳ ai.

PS: Kiểm tra một số giải pháp tối ưu hóa chi phí đám mây cho AWS, Google Cloud, Azure, v.v.