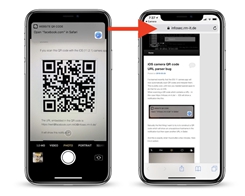

En ny sårbarhet i iOS 11 upptäcktes under helgen, denna gång med fokus på QR-kodskannern i iPhone-kameraappen. Med den nya skanningsfunktionen i iOS 11 kan användare öppna kameraappen på sin iPhone eller iPad, rikta enheten mot en QR-kod och trycka på en avisering för att komma åt vad som helst i den koden.

I en ny Infosec-rapport har forskare funnit att webbplatslänksrelaterade QR-koder kan lura användare genom att visa “dåliga” webbplatslänkar i aviseringar, samtidigt som de faktiskt leder dem till en helt annan webbplats. Infosec har visat detta genom att generera en QR-kod som genererar ett meddelande till “Öppna ‘facebook.com’ i Safari”, men som sedan leder till sin egen webbplats.

Infosec förklarar att Camera-appen inte analyserar URL-adressen i QR-koden korrekt och verkar luras genom att helt enkelt redigera URL:en med några extra tecken:

-

URL:en inbäddad i QR-koden är: https://[email protected]: [email protected]/

-

Men om du trycker på den för att öppna webbplatsen kommer den istället att öppnas https://infosec.rm-it.de/

-

Kameraappens URL-parser har problem med att upptäcka värdnamnet i denna URL på samma sätt som Safari. Den kan upptäcka “xxx” som användarnamn som skickas till “facebook.com:443”. Även om Safari kan ta hela strängen “[email protected]” som användarnamn och “443” som lösenord skickat till infosec.rm-it.de. Detta resulterar i att ett annat värdnamn visas i meddelandet än det som faktiskt öppnas i Safari.

iOS 11 har mött ett antal buggar och problem sedan lanseringen i september förra året, inklusive en som åtgärdades i december som tillät obehörig åtkomst till HomeKit-enheter.

Apple iOS kameraapp analyserar inte webbadresser i QR-koder korrekt. Det visar en annan värd i meddelandet än den faktiskt öppnas. För närvarande inte fixat: https://t.co/EMQk7uBQ9i pic.twitter.com/KE6EwYhj7s

& mdash; @faker_ Roman (@faker_) 24 mars 2018

Källa: Macrumors