Nedladdning: Presentationsmall & # 039; IR-rapportering och hantering & # 039; Slutgiltig

En realistisk inställning till säkerhet är att en incident inträffar. Trots att CISO helst vill förhindra allt, kommer i praktiken vissa att lyckas i viss utsträckning – att göra förmågan att effektivt hantera händelsesprocesser blir en obligatorisk färdighet för alla CISO.

Dessutom måste CISO, förutom att hantera den faktiska svarprocessen, också kunna effektivt kommunicera aktiviteter och löpande status till verkställande nivå.

Även om de flesta IR-processer är tekniska måste rapportering till ledningen för en organisation göras på en mycket högre nivå för att förstås av icke-säkerhetsledande befattningshavare.

För att hjälpa CISO med dessa uppgifter skapade Cynet en IR-rapporterings- och hanterings PowerPoint-mall (ladda ner här), som förutom att tillhandahålla en handlingsbar responsram också är tydlig och intuitiv för verkställande nivå.

Låt oss utforska två aspekter av mallen:

IR-ledning

Denna mall är byggd på SANS NIST-ramverket som inkluderar följande steg:

- Identifiering – Detta steg inkluderar alla aktiviteter relaterade till den första upptäckten av ondskapens existens och aktiviteter. Detta inkluderar en mängd potentiella scenarier – upptäckter som gjorts av interna säkerhetsgrupper eller av externa enheter, oavsett om det är i samband med standard säkerhetsprotokoll eller bara tillfälligheter. Detta steg inkluderar också en initial riskbedömning för nästa steg.

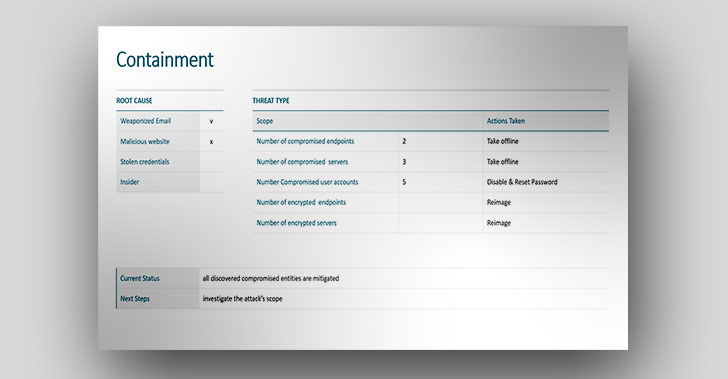

- Kvarsittning – Efter den första identifieringen finns det ett kritiskt behov av omedelbar åtgärd för att hantera och mildra de hot som hittats – innan ytterligare undersökning av grundorsaker och omfattning. När denna begränsning har genomförts kan nästa steg beräknas.

- Utrotning – Det här steget hänvisar till utredningens fulla omfattning för att avgöra var attacken härstammade och i vilken utsträckning attacken var framgångsrik. Undersökningen måste avslutas genom att säkerställa att all farlig verksamhet, närvaro och infrastruktur helt elimineras.

- Återhämtning – Efter utrotningsstadiet återgår en översikt över alla aktiviteter som kräver återställning av operationer till rutin, som är relaterad till IT-enheter (servrar, bärbara datorer, stationära datorer, användarkonton, applikationer och molnarbetsbelastningar) och säkerhetskopiering av dataressurser.

- Lärdomar – Det här är en bild där du drar handlingsbara slutsatser från attacker i termer av ökad miljömässig motståndskraft, minskar attackernas yta och potentiellt gör ytterligare säkerhetsinvesteringar.

IR-rapportering

För att göra säkerhetsprocessen lättare att smälta för hantering fokuserar mallen på två huvudteman – åtgärder som vidtas för att kontrollera incidenter och pågående insikter om deras grundorsaker och omfattning. Båda är skyldiga att ta bort riskuppfattningen av händelsen.

Denna aspekt av kontrollen uppnås genom ansträngningar för att ge så mycket öppenhet som möjligt om vad attacken redan har känt och vad som inte har upptäckts, samt kartlägga fördelarna och kunskapsbristerna, vilket skapar en garanti för att händelsen verkligen hanterades.

I slutändan verkar företagsledare i samband med driftsutrymme – stillestånd, förlust av pengar, sparade resurser eller konsumeras. Mallen hanterar detta behov genom att tillhandahålla en översyn på hög nivå av de tekniska detaljerna för kompromiss, sidorörelse och tekniker utan filet för att skicka översättningen av händelsen till faktiska och potentiella skador.

Även om det finns många gemensamma nämnare för cyberattacker, finns det unika egenskaper för var och en. På samma sätt finns det skillnader på hög nivå mellan organisationer och ledningstyper. Denna mall skapades specifikt för att delas upp och användas på ett modulärt sätt, anpassa den till de specifika behoven i varje organisation.

Kommunikation till ledningen är inte en trevlig del utan en viktig del av IR-processen. PPT IR-rapporteringsmall för definitiv hantering gör att alla som arbetar hårt för att utföra en professionell och effektiv IR-process i sin organisation gör sina ansträngningar och resultat tydliga för deras ledning.

Både ledning och rapportering är viktiga byggstenar i en effektiv IR-process. Hantering och rapportering IR-mallen strävar efter att hjälpa CISO med dessa uppgifter – inte bara svara på kanten av cyberattacker utan också se till att detta professionella och kritiska arbete förstås och erkänns.

Ladda ner IR Management and Reporting PPT-mallen här.