serangan

- Blogs

Empat cara serangan tebusan dapat menghancurkan perusahaan

Sering dikatakan bahwa tidak ada perusahaan yang ingin kehilangan data dan akses ke sistem mereka karena alasan apa pun, baik…

Membaca » Ribuan email dan kunci bocor dari WHO dan Gates Foundation setelah serangan peretas

Lebih dari 25.000 email dan kata sandi untuk pengguna dan staf di WHO, Gates Foundation, dan organisasi kesehatan lainnya telah…

Membaca »Kerentanan pada iPhone memungkinkan serangan email

Sebuah tim peneliti menemukan kerentanan baru di perangkat dengan Applekhususnya iPhone dapat diretas melalui aplikasi elektronik perangkat tanpa sepengetahuan pengguna.…

Membaca »- Blogs

Bagaimana melindungi diri Anda dari serangan email iOS

Pada titik ini, Anda seharusnya tidak menggunakan aplikasi Mail di iPhone atau iPad Anda. Berkat prestasi yang serius, seorang peretas…

Membaca » - Blogs

Bagaimana melindungi diri Anda dari serangan email iOS

Untuk saat ini, Anda tidak boleh menggunakan aplikasi Mail di iPhone atau iPad. Berkat kinerja yang serius, peretas dapat mengendalikan…

Membaca » - Blogs

SERANGAN LOGAM v4.21.1 Mod Mod

Geser Logam SERANGAN LOGAM v4.21.1 Apk mod untuk Android. Sekuel hit METAL SLUG DEFENSE di seluruh dunia akhirnya ada di…

Membaca » - Blogs

Apa itu serangan titik akhir?

Serangan titik akhir adalah jenis serangan dunia maya yang menargetkan titik akhir jaringan, misalnya komputer desktop, komputer portabel, dan perangkat…

Membaca » - Blogs

Bagaimana melindungi smartphone Android Anda dari serangan adware

Android adalah salah satu sistem operasi perangkat populer yang telah merevolusi dunia teknologi dan mengubah hidup kita. sistem operativo Ini…

Membaca » - Blogs

29% perusahaan di Argentina mengaku menjadi korban serangan siber.

Microsoft Saya mempresentasikan studi eksklusif oleh konsultan IPSOS yang menyelidiki persepsi keamanan siber yang dipegang oleh para pemimpin bisnis di…

Membaca » - Blogs

Apple Watch: watchOS 7 dapat mendeteksi serangan panik pada pengguna

Garis pengembangan berita untuk Apple Watch dan untuk Anda sistem operasi. WatchOS menggunakan teknologi jam tangan pintar untuk mendedikasikan fitur…

Membaca » - Blogs

Bagaimana melindungi diri Anda dari serangan kata sandi yang paling umum

Kita semua menggunakan kata sandi setiap hari, tetapi tidak banyak dari kita yang mengetahui sejarah di balik tindakan keamanan siber…

Membaca » - Blogs

Ulasan Sucuri: bagaimana Sucuri membantu kami memblokir 450.000 serangan WordPress di…

Setiap kali kami ditanya tentang kiat keamanan WordPress, 2 Rekomendasi teratas kami adalah mendapatkan solusi cadangan WordPress yang baik dan…

Membaca » - Blogs

Cara Mencegah dan Menghentikan Serangan DDoS di WordPress

WordPress adalah salah satu pembuat situs web paling populer di dunia karena menawarkan fitur canggih dan basis kode yang aman.…

Membaca » DHS sedang bersiap untuk melawan serangan terhadap teori konspirasi 5G dan Coronavirus

Teori konspirasi adalah urutan hari ini di media sosial, tetapi salah satu yang paling berbahaya yang semakin menguat adalah teori…

Membaca »- Blogs

Halaman masuk untuk Microsoft 365 dapat menyembunyikan serangan phishing

Sorotan yang bagus Microsoft 365 baru-baru ini dirilis dan menawarkan sejumlah alat yang berguna termasuk Powerpoint, Excel, dan lainnya. Pakar…

Membaca » - Blogs

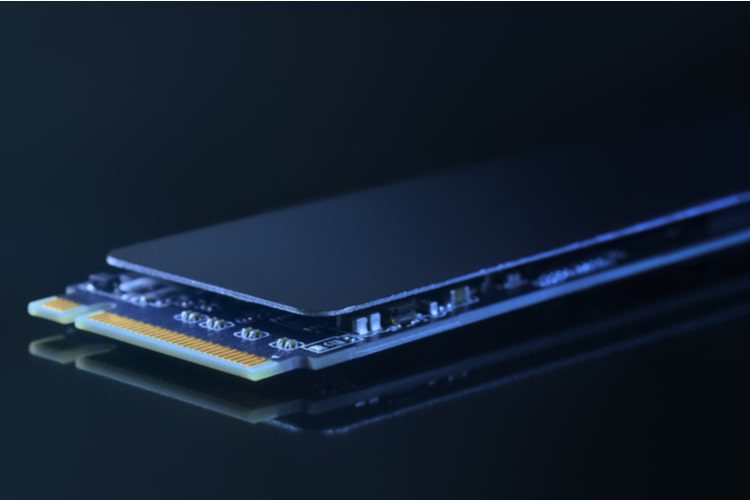

Solusi keamanan tingkat perangkat keras untuk SSD ini dapat membantu mencegah serangan Ransomware

Dengan kemajuan terbaru dalam teknologi penyimpanan data, perusahaan besar menggunakan pusat data besar untuk menyimpan berbagai informasi internal dan pelanggan.…

Membaca » - Blogs

Tim Cook Menanggapi Serangan Iklan Facebook dengan Tweet Tentang…

CEO Apple Tim Cook mentweet sebagai tanggapan atas klaim Facebook bahwa fitur pelacakan iklan yang akan datang di iOS 14…

Membaca » - Blogs

iPhone dan HomePod Rentan terhadap Serangan Line of Sight Menggunakan…

Serangan berbasis laser yang baru ditemukan terhadap perangkat dengan mikrofon MEMS (microelectromechanical system) membuat iPhone, HomePod, Google Home, Amazon Echo,…

Membaca »