Tin tặc liên kết với phần mềm độc hại

BazaLoader được hưởng lợi từ sự phát triển của việc sử dụng, thuận lợi cho dịch vụ phát trực tuyến

để tạo một nền tảng giả mạo dựa trên các đòn bẩy tiềm năng mà người dùng Internet chơi, chẳng hạn như giai đoạn dùng thử miễn phí nổi tiếng.

Trong những tháng gần đây, Covid-19 đã thúc đẩy trí tưởng tượng của các tin tặc, những người đã nhìn thấy nhiều cơ hội mới xuất hiện và những người khác được đại dịch tin tưởng hơn. Điều này đặc biệt đúng với bẫy nền tảng phát trực tuyến. Các chi nhánh của nhóm BazaLoader, chuyên phân phối phần mềm độc hại cùng tên, đã thiết lập một chuỗi lây nhiễm phức tạp nhưng ghê gớm, chơi trên phương thức đăng ký và chấm dứt đăng ký để bẫy nạn nhân của họ. Để làm được điều này, họ phải sử dụng kỹ thuật xã hội và trên hết là tạo ra một dịch vụ phát trực tuyến giả mạo, trong mắt các nạn nhân, tất cả đều là sự thật.

Đọc thêm:

Hacking: không, Elon Musk không tổ chức các cuộc thi bitcoin!

Tin tặc trộn lẫn nỗi sợ chi tiêu với sự bùng nổ phát trực tuyến video

Được phát hiện lần đầu tiên vào tháng 4 năm 2020, phần mềm độc hại nổi tiếng BazaLoader (còn được gọi là BazarLoader) đã trở lại! Các nhà nghiên cứu an ninh mạng tại Proofpoint đã phát hiện ra một chiến dịch mới mà họ nói rằng yêu cầu “ mức độ tương tác của con người rất cao “. Tất nhiên, mục tiêu là dẫn đến việc các nạn nhân thực hiện phần mềm độc hại khét tiếng. Nhưng bằng cách nào ? Bằng cách chơi dựa trên sự nhiệt tình của người dùng đối với các nền tảng phát trực tuyến và thời gian dùng thử miễn phí, thời gian dùng thử này phải được chấm dứt trước khi chuyển sang đăng ký trả phí.

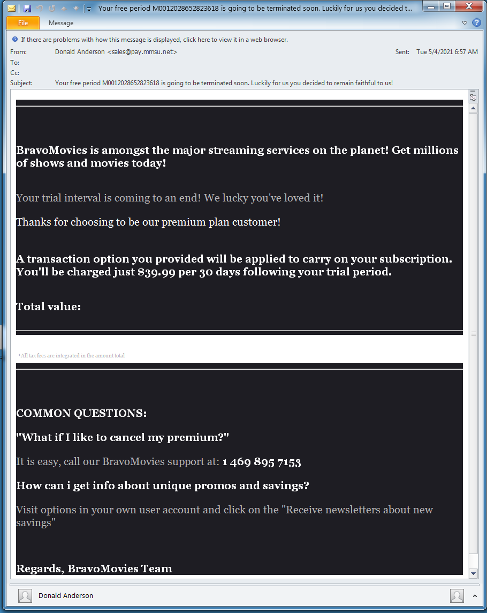

BazaLoader đã thiết lập để khai thác chủ đề chấm dứt các dịch vụ phát trực tuyến thông qua các chiêu dụ độc hại. Chuỗi lây nhiễm bắt đầu, khá cổ điển, bằng cách gửi một email. Hai đối tượng nhớ trở lại: Thời gian dùng thử M0012064753012345 của bạn sẽ sớm hết hạn. May mắn thay, bạn đã quyết định ở lại với chúng tôi! “, hoặc ” giai đoạn demo đã hết hạn! Tài khoản # M0272028060812345 của bạn sẽ tự động được chuyển sang gói cao cấp! “. Sau đó, hacker cảnh báo nạn nhân rằng thẻ tín dụng của anh ta sẽ bị trừ tiền nếu anh ta không hủy đăng ký dịch vụ. Đây là nơi mọi thứ bắt đầu.

Đọc thêm:

Hệ thống máy tính của Bộ Nội vụ Bỉ đã bị xâm nhập trong hai năm

Một trang web phát trực tuyến hoàn toàn đáng tin cậy, với nội dung thật-giả

Như bạn có thể thấy trong hình ảnh, bước tiếp theo là gọi nạn nhân đến dịch vụ khách hàng của dịch vụ phát trực tuyến giả mạo nổi tiếng, được gọi là “BravoMovies”. Đối với hacker, ý tưởng là làm cho nạn nhân tin rằng anh ta sẽ hủy đăng ký và bảo toàn tài chính của mình nếu anh ta thực hiện cuộc gọi này.

Trên điện thoại, bước thứ ba, chúng tôi tìm một đại diện dịch vụ khách hàng, người này sau đó chuyển hướng nạn nhân tiềm năng đến trang web của nền tảng phát trực tuyến, bước tiếp theo.

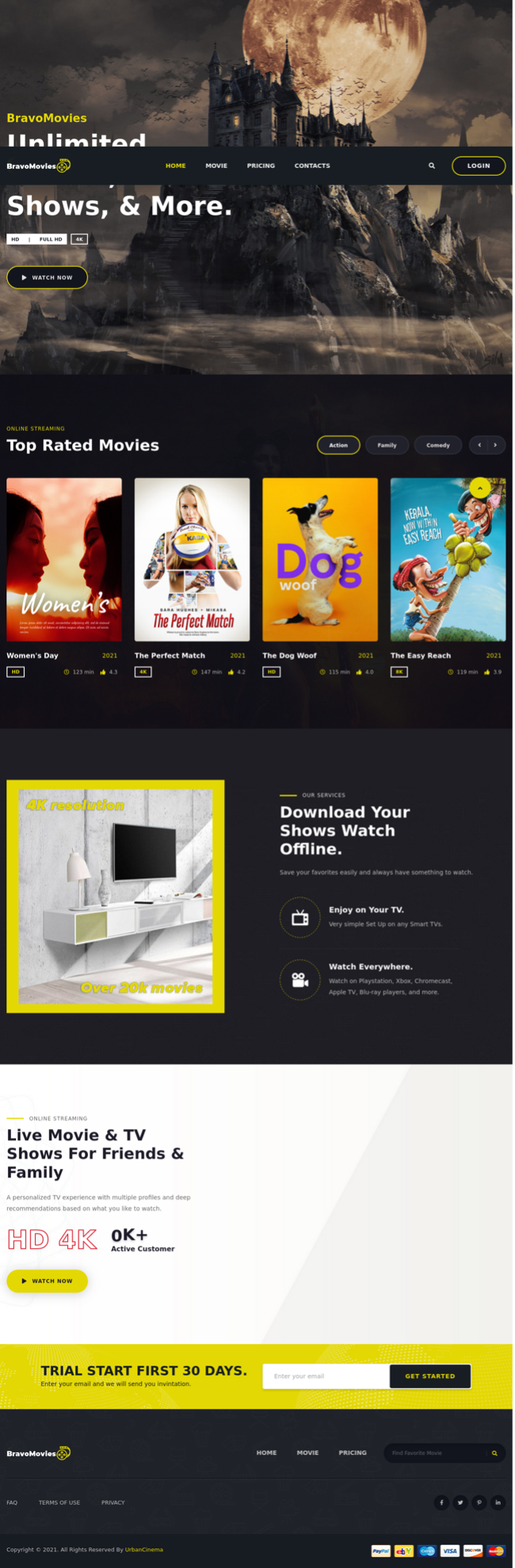

Một khi trên nền tảng sai, kết quả là khá tuyệt vời. Thoạt nhìn, BravoMovies có vẻ là một dịch vụ phát trực tuyến cho phim và nội dung truyền hình. Các tin tặc thậm chí còn dành thời gian và sự quan tâm để sử dụng các áp phích phim giả mạo, với các yếu tố từ công ty quảng cáo, sách và mạng xã hội sáng tạo Behance, trong số những người khác.

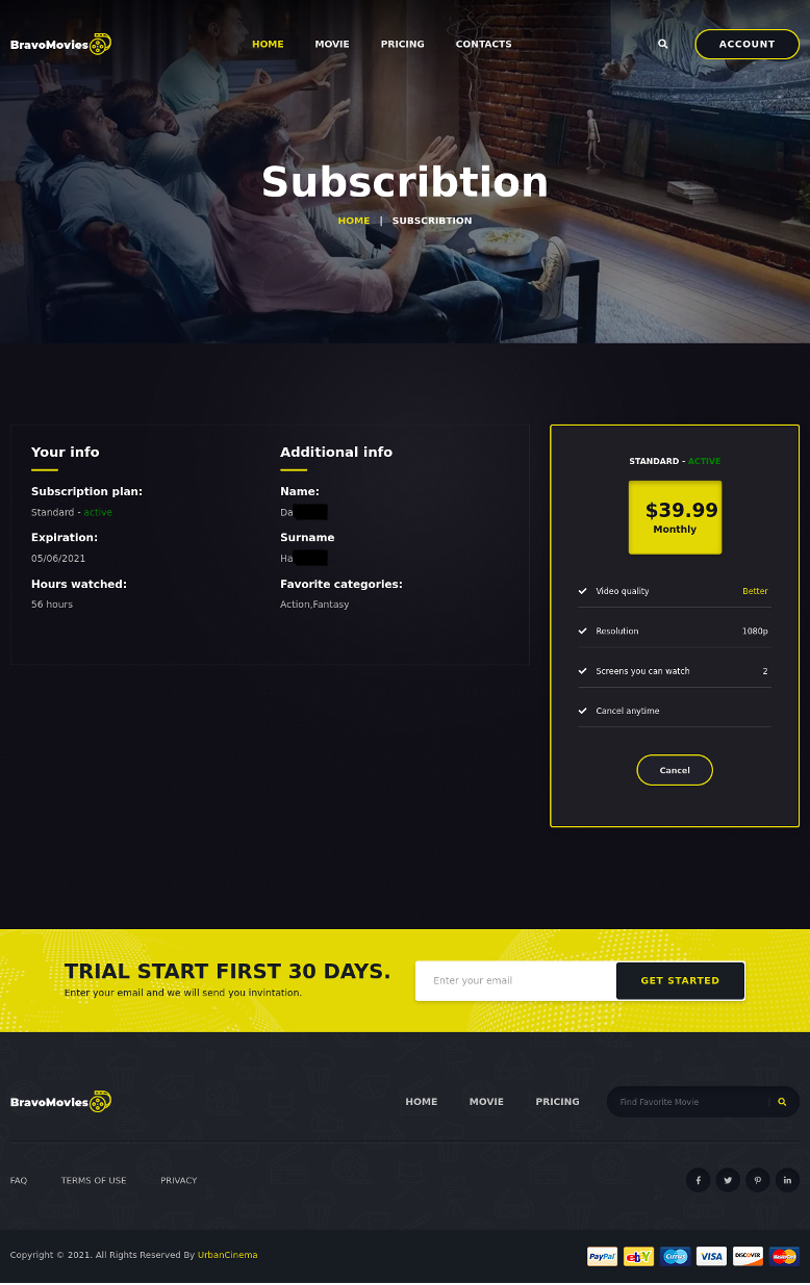

Trong khi sự quyến rũ có hiệu lực, người dùng làm theo các đề xuất nhận được qua điện thoại từ trung tâm cuộc gọi giả mạo và truy cập Câu hỏi thường gặp của trang web, câu hỏi này vẫn cho anh ta biết cách hủy đăng ký của mình. Đây là bước thứ năm trong chuỗi lây nhiễm dài này.

Đọc thêm:

Trên Windows 10 bạn có thể bảo vệ các thư mục bạn muốn khỏi ransomware

BazaLoader phát thành công trên tương tác của con người

Trên Câu hỏi thường gặp, người dùng được mời làm theo hướng dẫn để chuyển đến trang “Đăng ký” của trang web, để hủy đăng ký. Bạn nên biết rằng tại thời điểm này, người dùng vẫn chưa bị mắc kẹt. Nhưng anh ta đang trong tầm kiểm soát. Bạn sẽ nhận thấy rằng tỷ lệ hàng tháng được đề cập ($ 39,99) đủ cao để khuyến khích các nhấp chuột.

Bằng cách nhấp vào “Cancel” (để hủy đăng ký giả mạo), trang web buộc nạn nhân phải mở một trang tính Excel, trong đó có các macro. Đây là bước thứ sáu trong chuỗi. Nếu đã bật macro, chúng sẽ cho phép tải BazaLoader xuống thiết bị của nạn nhân. Bước thứ bảy và cuối cùng trong chuỗi lây nhiễm.

Chiến dịch này, được quan sát vào đầu tháng 5, có thể khó khai thác, trên giấy tờ, vì chuỗi lây nhiễm dài của nó, điều này cũng ngụ ý một cam kết mạnh mẽ từ những người bị nhắm mục tiêu, với cuộc gọi điện thoại được thực hiện đến trung tâm cuộc gọi. Bởi vì trên lý thuyết, càng có nhiều giai đoạn, cuộc tấn công càng ít có khả năng đi hết chặng đường.

” Mặc dù phản trực giác, các kỹ thuật được các tác nhân đe dọa sử dụng trong chiến dịch này và các chiến dịch tương tự giúp phá vỡ các hệ thống phát hiện mối đe dọa hoàn toàn tự động. Ngoài ra, việc tận dụng lợi thế của việc hủy bỏ dịch vụ phát trực tuyến phù hợp với xu hướng ngày càng tăng của người dùng hủy giải trí trực tuyến sau sự tăng trưởng lớn của ngành vào năm 2020. ghi chú Proofpoint.

BazaLoader, được viết bằng ngôn ngữ lập trình C ++ phổ biến, tiếp tục gây bệnh. Phần mềm độc hại, cho phép chạy các mô-đun bổ sung và giúp tải ransomware như Ryuk và Conti, chơi trong các chiến dịch tương tác của con người, cho phép nó thường xuyên bỏ qua các dịch vụ phát hiện mối đe dọa tự động, chỉ báo cáo các tệp đính kèm hoặc liên kết có trong e-mail.

Nguồn: Proofpoint