Những tiến bộ trong trí tuệ nhân tạo (AI) và học máy đã cho phép các công nghệ mới cho phép tương tác giữa con người với máy tính và / hoặc thiết bị di động. Trong số này, thật tự nhiên khi thấy mọi người nói chuyện với nhau trợ lý giọng nói của bạn tiện ích, như Siri (từ Apple), Bixby (từ Samsung), Alexa (từ Amazon), Trợ lý Googlev.v.

Như chúng tôi đã nói, mặc dù các công nghệ này làm tăng tính thực tế của người dùng, nhưng chúng cũng thay đổi kịch bản của các mối đe dọa trên mạng. Theo nghĩa này, các nghiên cứu gần đây (như đó (PDF), được phát triển bởi các nhà nghiên cứu tại Đại học Nebraska-Lincoln và Đại học bang Washington) cho thấy có thể khám phá tính phi tuyến tính của micro của thiết bị di động micro để cung cấp sistema lệnh không nghe được thông qua tín hiệu siêu âm.

Theo nghiên cứu, có thể sử dụng sóng siêu âm để lừa các trợ lý giọng nói của Wap để thực hiện nhiều hành động khác nhau, như chụp ảnh, thực hiện cuộc gọi, gửi tin nhắn văn bản hoặc thậm chí phát chúng trên loa. Như đã đề cập ở trên, những sóng này không thể nghe được bởi con người, vì tần số của chúng ở dưới (hoặc trên) phổ âm thanh. Loại kỹ thuật này được gọi là Lướt sóng.

Bằng cách tận dụng các tính chất độc đáo của truyền âm trong vật liệu rắn, chúng tôi đã thiết kế một cuộc tấn công mới gọi là Lướt sóng điều đó sẽ cho phép nhiều vòng tương tác giữa thiết bị điều khiển bằng giọng nói và kẻ tấn công ở khoảng cách xa hơn và không nhất thiết phải ở trong tầm nhìn (của nạn nhân). Sau khi hoàn thành tương tác âm thanh không nghe được, Lướt sóng nó cho phép các tình huống tấn công mới, chẳng hạn như đánh cắp mật khẩu mà dịch vụ tin nhắn ngắn (SMS) nhận được, thực hiện các cuộc gọi lừa đảo mà không có kiến thức của chủ sở hữu, v.v.

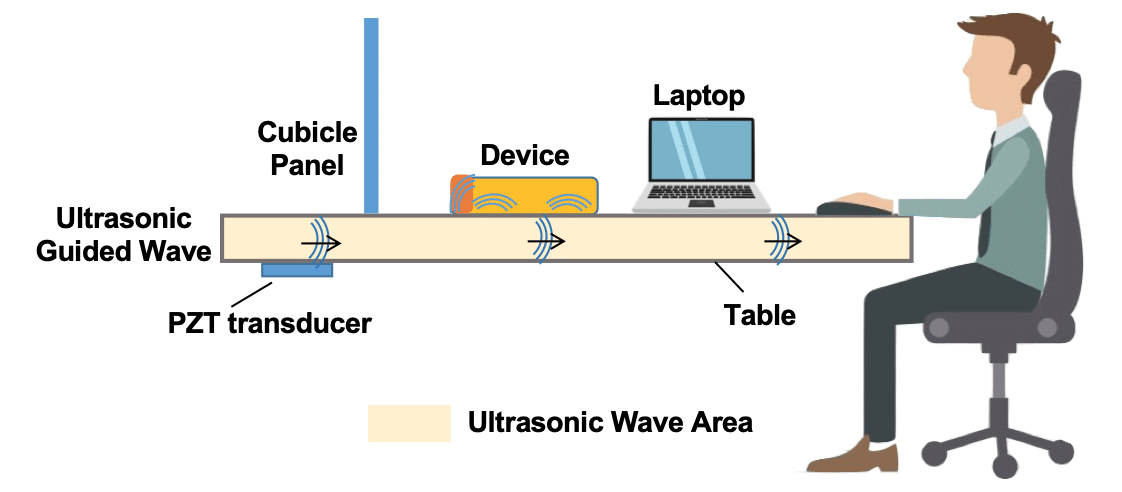

Thuật ngữ Lướt sóng nó xuất phát chính xác từ ý tưởng rằng phương pháp này sử dụng phương pháp truyền sóng bằng phương tiện vật lý để tiếp cận các thiết bị di động. Để hiểu rõ hơn điều này có nghĩa là gì, hãy tưởng tượng một chiếc điện thoại thông minh trên bàn và cũng có một bộ phát sóng (không nhất thiết phải ở gần đó) sẽ phát ra các sóng này ngay khi giao tiếp này được thực hiện.

Mặc dù có cùng mục đích với phương pháp khác này, được phát hiện vào năm 2018 bởi một nhóm các nhà khoa học Trung Quốc và Hoa Kỳ (sử dụng các clip tiếng ồn trắng trong âm nhạc hoặc trong các trích đoạn âm thanh), kỹ thuật được phát hành gần đây chỉ lan truyền từ một phương tiện vật lý, vì vậy không thể sử dụng nó trong một cuộc tấn công hàng loạt, ví dụ.

Các tín hiệu được truyền từ đầu dò PZT (có giá khoảng 15 đô la R) và có thể được nhận bởi điện thoại thông minh cách xa tới 1m. Các nhà nghiên cứu cũng nói rằng họ đã thử nghiệm phương pháp này vào ngày 17 smartphones khác nhau, bao gồm cả những Appletừ Googletừ Samsungtừ Motorola và Xiaomi và nó đã làm việc trên tất cả mọi người.

Để bảo vệ (các) điện thoại thông minh của bạn chống lại loại xâm lược này, các nhà nghiên cứu khuyên bạn nên sử dụng vỏ bảo vệ dày hơn, chẳng hạn như vỏ làm bằng gỗ chính xác vì cuộc tấn công sử dụng rung động để liên lạc với thiết bị.

Trong mọi trường hợp, có khả năng phương pháp này chưa (chưa) được khai thác bởi các tác nhân độc hại công khai để lấy dữ liệu và thông tin cá nhân khác. Người dùng giữ trợ lý giọng nói của họ bị vô hiệu hóa, tất nhiên, sẽ không gặp vấn đề với cuộc tấn công thầm lặng.

thông qua An ninh trần trụi