Patchstack, một công ty chuyên về an ninh mạng, đã công bố sách trắng mới của mình, State of WordPress Security vào năm 2021. Nó phân tích các mối đe dọa đối với hệ sinh thái WordPress, đặc biệt là đối với các plugin và chủ đề của CMS được 43 sử dụng,2 % trang web vào năm 2021 (so với 39,5 % vào năm 2020). Báo cáo dựa trên dữ liệu từ cơ sở dữ liệu về lỗ hổng bảo mật của nó, Liên minh Patchstack, tương ứng với chương trình tiền thưởng lỗi của biên tập viên, cũng như các báo cáo công khai. Tổng cộng, biên tập viên đã phân tích 50.000 trang web và kiểm tra tính bảo mật của các plugin và chủ đề đã cài đặt.

Dữ liệu chính cần nhớ:

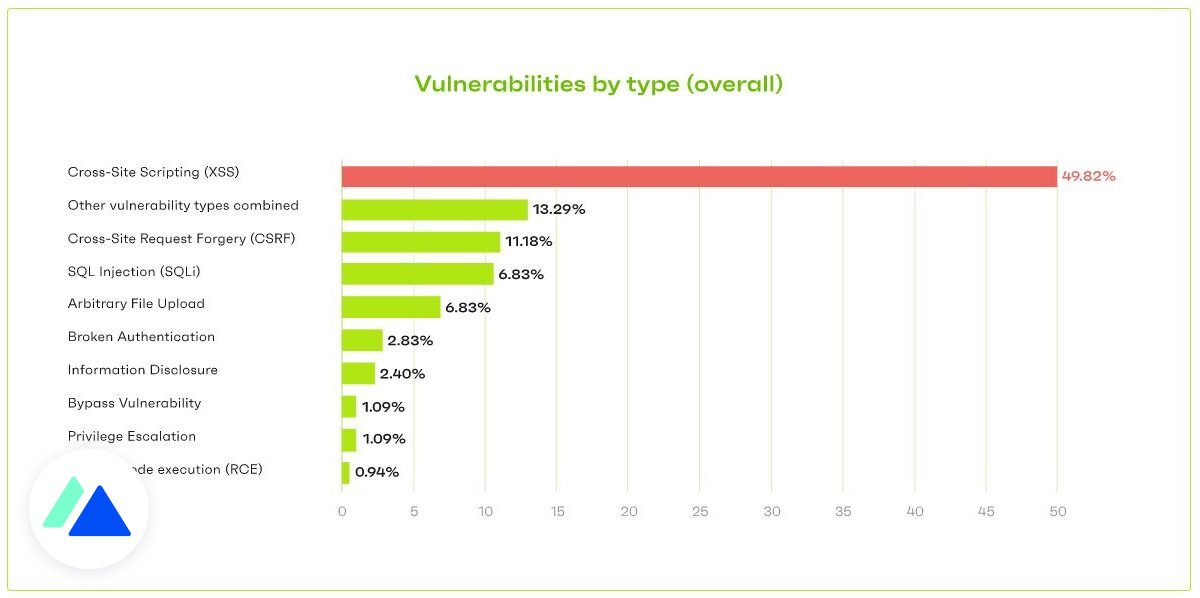

1 500 lỗ hổng mới đã được phát hiện vào năm 2021 trong các plugin, chủ đề và lõi của WordPress (so với 600 vào năm 2020), tăng 150% trong một năm. 91,79% trong số đó đến từ kho plugin và chủ đề chính thức trên WordPress.org, phần còn lại đã được báo cáo trong các phiên bản cao cấp hoặc được cung cấp trên các trang web tải xuống khác (Envato, ThemeForest, Code Canyon…). 99,42% tổng số lỗ hổng được phát hiện là từ các chủ đề và plugin WordPress (so với 96,22% vào năm 2020). 92,81% phần mở rộng quan tâm và 6.61% chủ đề. 91,38% plugin được xác định là dễ bị tấn công là tiện ích mở rộng miễn phí. Gần với một lỗ hổng bảo mật trên 2 (49,82%) bản chất là XSS (Cross-site Scripting). 42% các trang web WordPress đã cài đặt ít nhất một thành phần dễ bị tấn công (chủ đề hoặc plugin) trong năm ngoái.

Vào năm 2021, chúng ta đã thấy 6 18 thành phần đã lỗi thời trên một trang WordPress duy nhất. Với mỗi plugin bổ sung được cài đặt trên trang web, nguy cơ bị lộ lỗ hổng tiềm ẩn sẽ tăng lên. Các trang web tụt hậu với các bản cập nhật làm tăng rủi ro hơn nữa.

Patchstack cũng chỉ rõ rằng các lỗ hổng dễ cài đặt là mục tiêu chính của những kẻ tấn công, cũng như các lỗ hổng cũ đã được phát hiện, thậm chí trong vài năm.

Điều này có thể được giải thích bởi việc sử dụng các công cụ hack có sẵn trên mạng. Những công cụ này được lập trình sẵn để tìm mọi cách khai thác và lỗ hổng phổ biến chống lại mục tiêu và tất cả những gì kẻ tấn công phải làm là chọn một trang web mục tiêu (hoặc danh sách các mục tiêu).

35 lỗ hổng nghiêm trọng được xác định trong các plugin WordPress

Trong số 35 lỗ hổng nghiêm trọng được báo cáo trong các plugin WordPress vào năm 2021, có hai phần mở rộng phổ biến, đã được tải xuống hơn một triệu lần, đó là:

Tất cả trong một SEO (phiên bản 4.1.5.2) : hơn 3 triệu lượt tải xuống

WP Fastest Cache (phiên bản 0.0.4) : hơn một triệu lượt tải xuống

Nếu hai plugin này đã nhận được một bản vá bảo mật để sửa lỗi, thì đây không phải là trường hợp của 29% tiện ích mở rộng WordPress, trong số những plugin có lỗ hổng nghiêm trọng được xác định vào năm ngoái.

Trong những trường hợp không có sẵn bản sửa lỗi, người dùng phải kiểm tra thủ công xem họ đã cài đặt các plugin đó hay chưa và gỡ bỏ chúng hoặc tìm các giải pháp thay thế. Không có cách nào để thông báo vấn đề này trực tiếp với chủ sở hữu trang web đang chạy các plugin này, vì chúng sẽ xuất hiện “cập nhật” trong các trang quản trị WordPress nếu được cài đặt.

55 chủ đề bị ảnh hưởng bởi các lỗ hổng nghiêm trọng

Theo sách trắng, năm ngoái có 55 chủ đề có vấn đề về bảo mật liên quan đến tính năng tải tệp lên. Patchstack xếp hạng chúng dựa trên điểm CVSS (Hệ thống chấm điểm lỗ hổng chung), dưới dạng điểm 10. Nó tương ứng với đánh giá tiêu chuẩn về mức độ nghiêm trọng của lỗ hổng, dựa trên các tiêu chí khách quan và có thể đo lường được.

CVSS 10/10: 10 chủ đề liên quan đến việc tải xuống các tệp không xác định tùy ý với tùy chọn xóa.

CVSS 9.8/ 10: 1 chủ đề bị ảnh hưởng bởi bản tải xuống không xác định dẫn đến lỗ hổng thực thi mã từ xa và 1 một chủ đề khác được xác định với lỗ hổng SQL injection (Blind SQLi) chưa được xác thực.

CVSS 8.8/ 10: 42 chủ đề nạn nhân của lỗ hổng tải xuống tệp tùy ý và 1 khác bị ảnh hưởng bởi lỗ hổng XSS (Cross-Site Scripting) chưa được xác thực.

Năm 2021 cho thấy xu hướng tiếp tục của các lỗ hổng nghiêm trọng trong các chủ đề liên quan đến tính năng tải lên tệp được cung cấp bởi chủ đề WordPress. Đây không phải là một xu hướng mới, nhưng là một vấn đề lặp lại với các chủ đề thường bao gồm mã tùy chỉnh cho chức năng tải tệp lên.

Ngoài việc kiểm tra các chủ đề bạn đang sử dụng và tải xuống các bản cập nhật bảo mật, Patchstack khuyến nghị chủ sở hữu và nhà phát triển trang WordPress “cấm chạy các tệp PHP trong thư mục tải lên tệp (…) thông qua tệp Apache .htaccess, quy tắc Nginx hoặc thậm chí là quy tắc tường lửa WAF” . Bạn cũng có thể chặn quyền truy cập vào các URL kết thúc bằng “.php” và có đề cập đến “tải lên”. “Đó là một biện pháp bảo vệ tương đối hợp lý để thực hiện, bởi vì các bản tải xuống trang web được cho là phương tiện truyền thông, chẳng hạn như hình ảnh, video hoặc PDF, chứ không phải mã PHP”, ông nói.

Nhận thức và ngân sách không đầy đủ cho bảo mật trang WordPress

Từ một cuộc khảo sát được thực hiện bởi Patchstack vào cuối năm 2021 giữa các nhà phát triển tự do (27%), chủ sở hữu trang web (13%) và các đại lý (43%), 53% người được hỏi cho biết rằng họ cập nhật các thành phần WordPress của họ (plugin, chủ đề và cốt lõi) mỗi tuần một lần, 20% hàng ngày và 18% hàng tháng. Phần còn lại của những người được hỏi chỉ bật cập nhật tự động hoặc không có thông tin liên quan đến tính bảo mật của trang web của họ. Phần lớn trong số họ tự giải quyết các vấn đề bảo mật, dựa vào nhà cung cấp dịch vụ lưu trữ của họ hoặc nhóm hỗ trợ của plugin bị ảnh hưởng bởi lỗ hổng bảo mật.

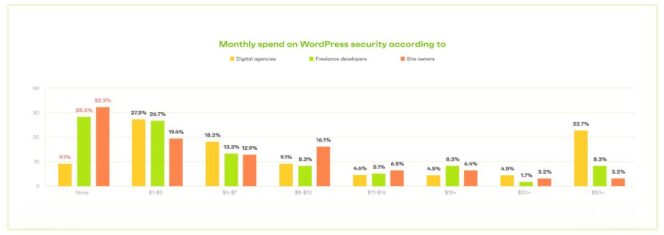

Đối với ngân sách được phân bổ cho bảo mật của các trang web WordPress, 28% người được hỏi không có và 27% chi tiêu giữa 1 và 3 đô la mỗi tháng. Vì 7 % trong số đó, ngân sách là $ 50 cho mỗi trang web mỗi tháng. Cuộc khảo sát cũng tiết lộ rằng chi phí trung bình để loại bỏ phần mềm độc hại là 613 đô la vào năm 2021, với phạm vi từ 50 đô la đến 4 800 đô la.

Bản kiểm kê ngân sách dành cho việc bảo mật các trang web WordPress theo kiểu người trả lời. © Patchstack

Bản kiểm kê ngân sách dành cho việc bảo mật các trang web WordPress theo kiểu người trả lời. © Patchstack