Ekstrak data dari kalkulator spasial dengan kecerahan layar

Ini mungkin terdengar menakutkan dan tidak praktis, tetapi peretas juga dapat mengekstrak data sensitif dari komputer Anda dengan mengubah kecerahan layar Anda, menurut penelitian keamanan siber baru yang dibagikan dengan The Hacker.News.

Dalam beberapa tahun terakhir, beberapa peneliti keamanan siber telah menunjukkan cara inovatif untuk mengekstrak data secara diam-diam dari komputer dengan celah udara terisolasi yang tidak dapat terhubung secara nirkabel atau fisik dengan komputer atau perangkat jaringan lain.

Ide-ide cerdas ini didasarkan pada pemanfaatan emisi yang tidak dirasakan oleh komponen komputer, seperti cahaya, suara, suhu, frekuensi radio atau gelombang ultrasonik, dan bahkan menggunakan fluktuasi arus dalam arus.

Misalnya, penyerang potensial dapat menyabot rantai pasokan untuk menginfeksi komputer ber-AC, tetapi mereka tidak selalu dapat mengandalkan orang dalam untuk secara tidak sengaja membawa USB dengan data dari fasilitas tertentu. .

Ketika datang ke target bernilai tinggi, teknik yang tidak biasa ini, yang tampaknya teoretis dan tidak membantu banyak orang, dapat memainkan peran utama dalam membocorkan data sensitif dari komputer yang disusupi, terkontaminasi tetapi tidak ada udara.

Bagaimana cara kerja Kecerahan Serangan Udara?

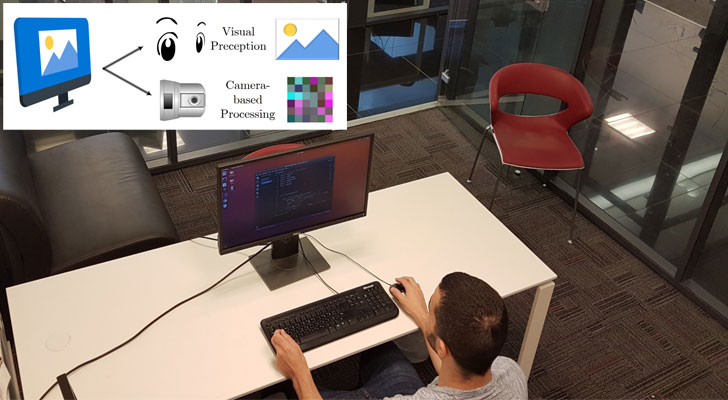

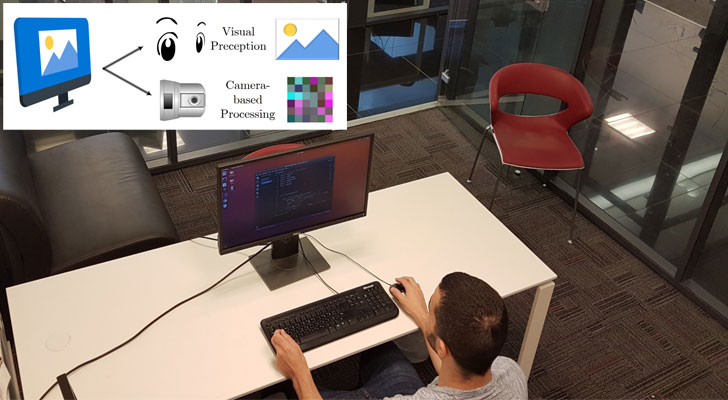

Dalam penelitian terbarunya dengan rekan akademis, Mordechai Guri, kepala pusat penelitian keamanan siber Universitas Ben Gurion di Israel, merancang saluran optik penyelubungan baru di mana penyerang dapat mencuri data dari komputer yang dipetakan di udara tanpa koneksi. jaringan atau kontak fisik dengan perangkat. .

“Saluran rahasia ini tidak terlihat dan berfungsi bahkan ketika pengguna sedang bekerja di komputer. Malware komputer yang disusupi dapat memperoleh data sensitif (mis. file, gambar), kunci enkripsi, dan kata sandi) dan menyesuaikan kecerahan layar, tidak terlihat oleh pengguna,” kata para peneliti.

Ide dasar di balik enkripsi dan kompilasi ulang data serupa dengan kasus sebelumnya, misalnya, Malware mengkodekan informasi yang dikumpulkan sebagai urutan byte dan kemudian memodifikasinya menjadi sinyal.sinyal1′ dan ‘0′.

Dalam kasus ini, penyerang menggunakan perubahan kecil pada kecerahan LCD, yang tetap tidak terlihat oleh mata telanjang, untuk secara diam-diam memanipulasi informasi biner menjadi pola seperti kode Morse.

Pada layar LCD, setiap piksel memiliki palet RGB yang menghasilkan warna komposit yang diperlukan. Dalam modulasi yang diusulkan, komposisi warna RGB dari setiap piksel sedikit berubah. “

Perubahan ini tidak terlihat, karena relatif kecil dan terjadi dengan cepat, mengingat kecepatan refresh layar. Selain itu, pengguna tidak dapat melihat perubahan warna gambar secara keseluruhan di layar.

Di sisi lain, penyerang dapat mengumpulkan aliran data ini menggunakan rekaman video dari layar komputer yang disusupi, ditangkap oleh kamera pengintai lokal, kamera ponsel cerdas, atau kamera web. Informasi yang disaring kemudian dapat direkonstruksi menggunakan teknik pemrosesan data. Gambar.

Seperti yang ditunjukkan dalam video demonstrasi yang dibagikan dengan The Hacker News, peneliti menginfeksi komputer berat di udara dengan malware yang secara khusus memotong buffer layar untuk membatasi data di ASK menggunakan cara memodifikasi kecerahan bitmap dalam hal bit saat ini (‘1’ atau ‘0’ ).

Informasi teknis rinci tentang penelitian ini dapat ditemukan dalam dokumen (PDF) berjudul ‘BRIGHTNESS: Air Space Workstation Mengamankan Kebocoran Data Melalui Kecerahan Layar’, yang diterbitkan hari ini oleh Mordechai Guri, Dima Bykhovsky dan Yuval Elovici.

Teknik penambangan data wilayah udara yang populer

Ini bukan pertama kalinya peneliti Ben-Gurion menemukan teknik rahasia untuk menargetkan komputer berventilasi. Penelitian sebelumnya tentang kerupuk udara meliputi:

- Palu listrik serangan untuk menyaring data dari komputer yang terpampang melalui saluran listrik.

- NYAMUK Sebuah teknik menggunakan dua (atau lebih) PC dengan celah udara yang ditempatkan di ruangan yang sama yang secara diam-diam dapat bertukar data melalui gelombang ultrasonik.

- Beatcoin Teknik yang dapat menyebabkan penyerang mencuri kunci enkripsi pribadi dari dompet kripto yang tercemar udara.

- menyelam Serangan yang mendapatkan informasi sensitif dari komputer di udara dengan bantuan CCTV inframerah digunakan untuk penglihatan malam.

- MAGNETO dan ODNI Teknik ini menggunakan medan magnet yang dihasilkan oleh CPU sebagai saluran rahasia antara udara dan sistem terdekat smartphones.

- USBee serangan dapat digunakan untuk mencuri data dari komputer dengan udara menggunakan transmisi frekuensi radio dari konektor USB.

- DiskFiltrasi serangan yang dapat mencuri data menggunakan sinyal suara yang dipancarkan dari hard disk drive (HDD) komputer celah udara;

- BitWhper bahwa itu bergantung pada pertukaran panas antara dua sistem komputer untuk secara diam-diam menyedot kata sandi atau kunci keamanan;

- Pesawat terbang membantu mengubah kartu video komputer menjadi pemancar FM untuk merekam penekanan tombol;

- Kipas teknik yang menggunakan suara yang dipancarkan oleh kipas komputer untuk mengirimkan data; dan

- GSM Serangan tergantung frekuensi seluler.