Bối cảnh thương mại điện tử đã được tăng cường triệt để trong thời gian gần đây nhờ những tiến bộ trong công nghệ internet cho phép nhiều người hơn kết nối với internet và thực hiện nhiều giao dịch hơn.

Ngày nay, nhiều công ty hơn dựa vào trang web của họ làm nguồn tạo doanh thu chính. Do đó, tính bảo mật của các nền tảng trực tuyến như vậy phải được ưu tiên. Trong bài viết này, chúng ta sẽ xem xét danh sách một số công cụ VAPT (Đánh giá lỗ hổng bảo mật và Kiểm tra thâm nhập) dựa trên đám mây tốt nhất hiện có và cách các công ty mới thành lập cũng như doanh nghiệp vừa và nhỏ sử dụng chúng.

Đầu tiên, chủ sở hữu doanh nghiệp trực tuyến hoặc thương mại điện tử cần hiểu sự khác biệt và tương đồng giữa Đánh giá lỗ hổng (VA) và Thử nghiệm thâm nhập (PT) để quyết định cách tốt nhất cho doanh nghiệp. Mặc dù cả VA và PT đều cung cấp các dịch vụ bổ sung, nhưng chỉ có những khác biệt nhỏ về những gì họ muốn đạt được.

Sự khác biệt giữa VA và VT

Khi tiến hành đánh giá lỗ hổng (VA), người kiểm tra tìm cách đảm bảo rằng tất cả các lỗ hổng mở trong ứng dụng, trang web hoặc mạng được xác định, xác định, phân loại và ưu tiên. Đánh giá tính dễ bị tổn thương được cho là một bài tập theo định hướng danh sách. Điều này có thể đạt được bằng các công cụ quét mà chúng ta sẽ xem xét ở phần sau của bài viết này. Thực hiện một bài tập như vậy là điều cần thiết vì nó mang lại cho các công ty cái nhìn sâu sắc quan trọng về vị trí của các lỗ hổng và những gì họ cần khắc phục. Bài tập này cũng cung cấp thông tin cần thiết cho doanh nghiệp khi cấu hình tường lửa như WAF (Web Application Firewalls).

Mặt khác, Kiểm tra thâm nhập (PT) trực tiếp hơn và được cho là hướng đến mục tiêu. Mục tiêu không chỉ là điều tra tính bảo mật của ứng dụng mà còn để khai thác các lỗ hổng đã được phát hiện. Điều này nhằm mô phỏng các cuộc tấn công mạng thực sự vào một ứng dụng hoặc trang web. Một số trong số này có thể được thực hiện bằng các công cụ tự động; một số sẽ được liệt kê trong bài viết và cũng có thể được thực hiện bằng tay. Điều này đặc biệt quan trọng đối với các công ty để có thể hiểu được mức độ rủi ro do lỗ hổng gây ra và cách tốt nhất để bảo vệ lỗ hổng đó khỏi hành vi khai thác độc hại có thể xảy ra.

Do đó, chúng tôi có thể biện minh cho nó; Đánh giá lỗ hổng cung cấp dữ liệu đầu vào để tiến hành kiểm tra thâm nhập. Do đó, nhu cầu về các công cụ đầy đủ chức năng sẽ giúp bạn đạt được cả hai mục tiêu này.

Hãy cùng xem xét các khả năng…

Astra

Astra là một công cụ VAPT dựa trên đám mây đầy đủ tính năng, tập trung vào thương mại điện tử; hỗ trợ WordPress, Joomla, OpenCart, Drupal, Magento, PrestaShop, v.v. Nó đi kèm với một bộ ứng dụng, phần mềm độc hại và kiểm tra mạng để đánh giá tính bảo mật của ứng dụng web của bạn.

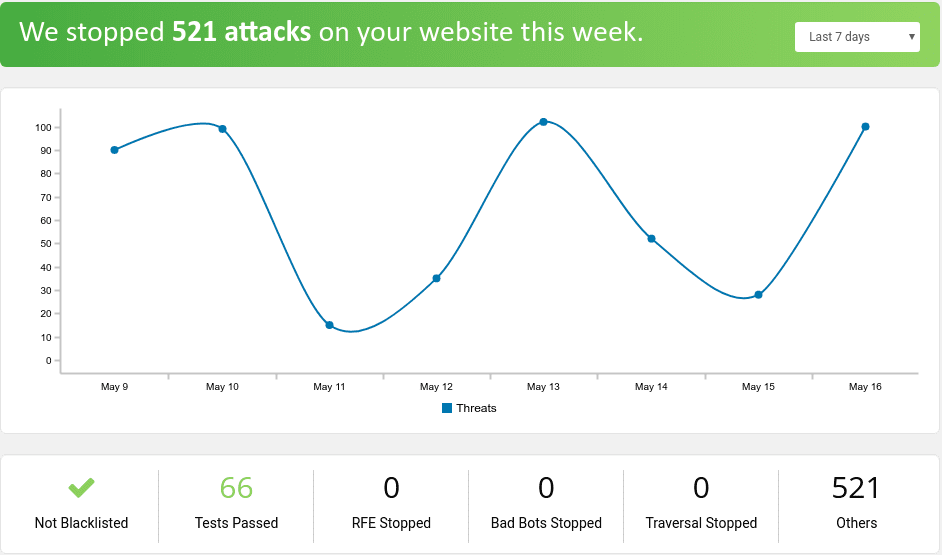

Nó đi kèm với một bảng điều khiển trực quan hiển thị phân tích đồ họa về các mối đe dọa bị chặn trên trang web của bạn, với một mốc thời gian cụ thể.

Một số tính năng bao gồm.

- Phân tích mã tĩnh và động

Với mã tĩnh và phân tích động giúp kiểm tra mã ứng dụng trước và trong thời gian chạy để đảm bảo rằng các mối đe dọa được phát hiện trong thời gian thực, có thể được khắc phục ngay lập tức.

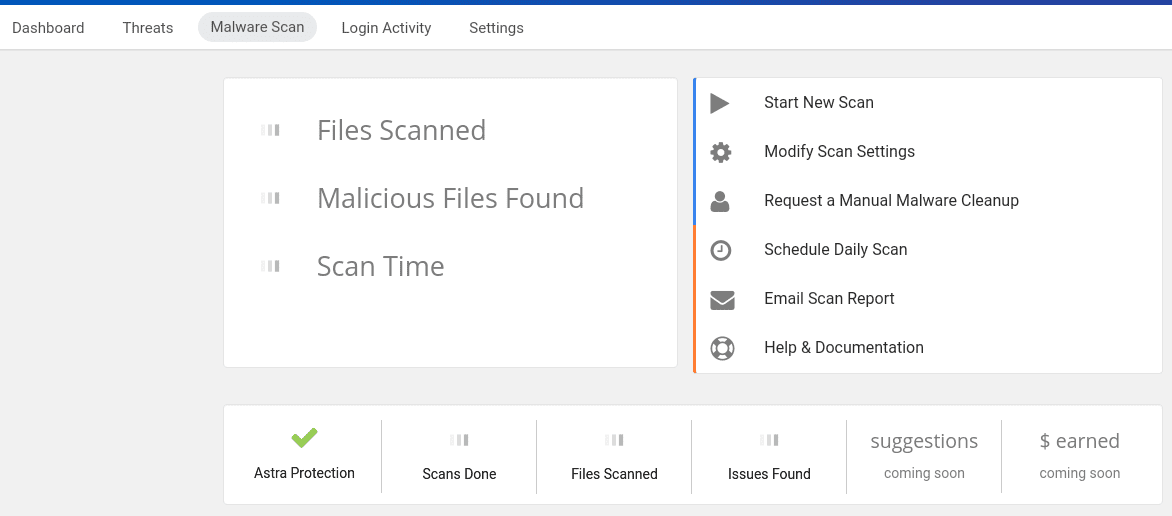

Nó cũng tự động quét các ứng dụng để tìm phần mềm độc hại đã biết và xóa chúng. Tương tự, kiểm tra khác biệt tệp để xác thực tính toàn vẹn của tệp có thể đã bị chương trình nội bộ hoặc kẻ tấn công bên ngoài sửa đổi một cách ác ý. Trong phần quét phần mềm độc hại, bạn có thể nhận thông tin hữu ích về phần mềm độc hại tiềm ẩn trên trang web của mình.

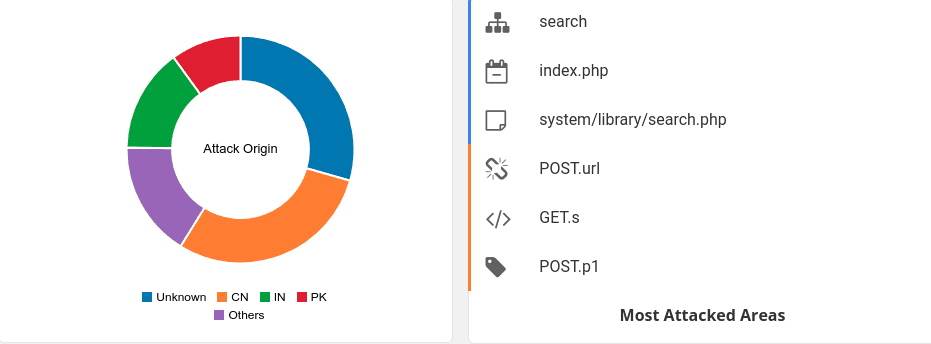

Astra cũng thực hiện ghi nhật ký và phát hiện mối đe dọa tự động để cung cấp cho bạn thông tin chi tiết về phần nào trong ứng dụng của bạn dễ bị tấn công nhất, phần nào bị khai thác nhiều nhất dựa trên các nỗ lực tấn công trước đó.

- Kiểm tra cổng thanh toán và cơ sở hạ tầng

Thực hiện thử nghiệm thâm nhập cổng thanh toán cho các ứng dụng có tích hợp thanh toán – cũng như thử nghiệm cơ sở hạ tầng để đảm bảo tính bảo mật của cơ sở hạ tầng lưu trữ ứng dụng.

Astra bao gồm kiểm tra thâm nhập mạng của bộ định tuyến, bộ chuyển mạch, máy in và các nút mạng khác có thể khiến công ty của bạn gặp phải các mối đe dọa bảo mật nội bộ.

Đối với các tiêu chuẩn, thử nghiệm của Astra dựa trên các tiêu chuẩn bảo mật chính, bao gồm OWASP, PCI, SANS, CERT, ISO27001.

Invicti

Invicti là một giải pháp dành cho doanh nghiệp vừa và lớn dành cho doanh nghiệp với nhiều tính năng. Nó cung cấp chức năng quét mạnh mẽ vốn là thương hiệu của công nghệ Proof-Based-Scanning™ với khả năng tích hợp và tự động hóa hoàn toàn.

Invicti có một số lượng lớn tích hợp với các công cụ hiện có. Nó có thể dễ dàng tích hợp với các công cụ theo dõi vấn đề như Jira, Clubhouse, Bugzilla, AzureDevops, v.v. Nó cũng tích hợp với các hệ thống quản lý dự án như Trello. Tương tự với các hệ thống CI (Tích hợp liên tục) như Jenkins, Gitlab CI/CD, Circle CI, Azure, v.v. Điều này mang lại cho Invicti khả năng tích hợp với SDLC (Vòng đời phát triển phần mềm) của bạn; do đó, các quy trình xây dựng giờ đây có thể bao gồm việc kiểm tra lỗ hổng trước khi triển khai tính năng cho ứng dụng ngành nghề kinh doanh.

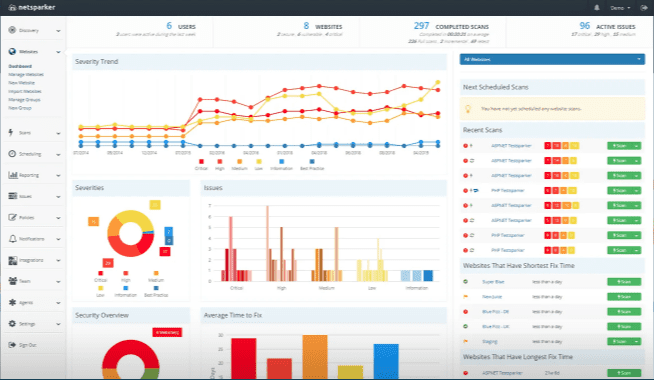

Bảng điều khiển phân tích cung cấp thông tin chi tiết về những lỗi bảo mật nào có trong ứng dụng của bạn, mức độ nghiêm trọng của chúng và những lỗi đã được khắc phục. Nó cũng cung cấp thông tin về lỗ hổng từ kết quả quét và các lỗ hổng có thể xảy ra.

có thể sử dụng được

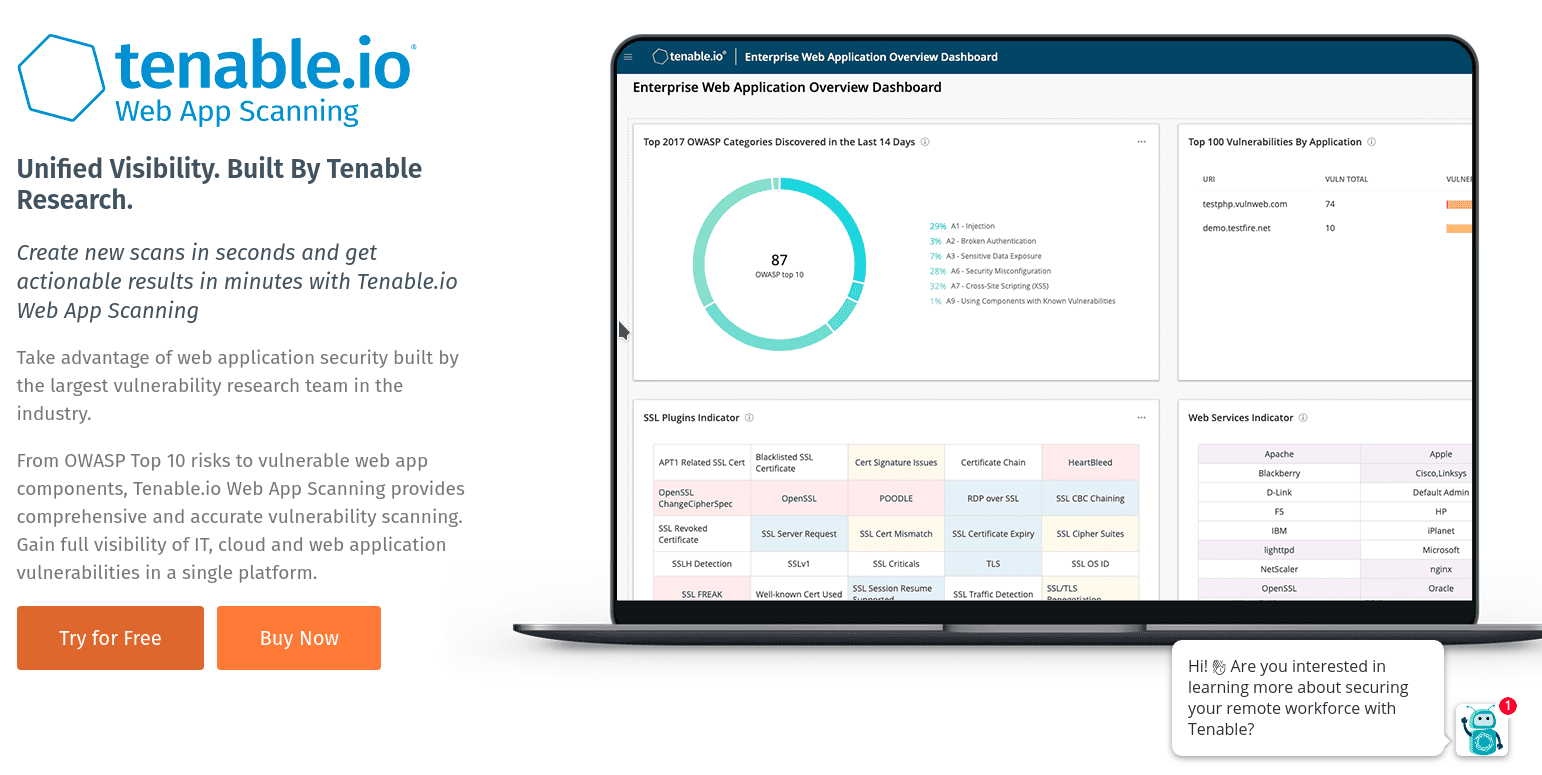

Tenable.io là một công cụ quét ứng dụng web dành cho doanh nghiệp, cung cấp những hiểu biết quan trọng về triển vọng bảo mật của tất cả các ứng dụng web.

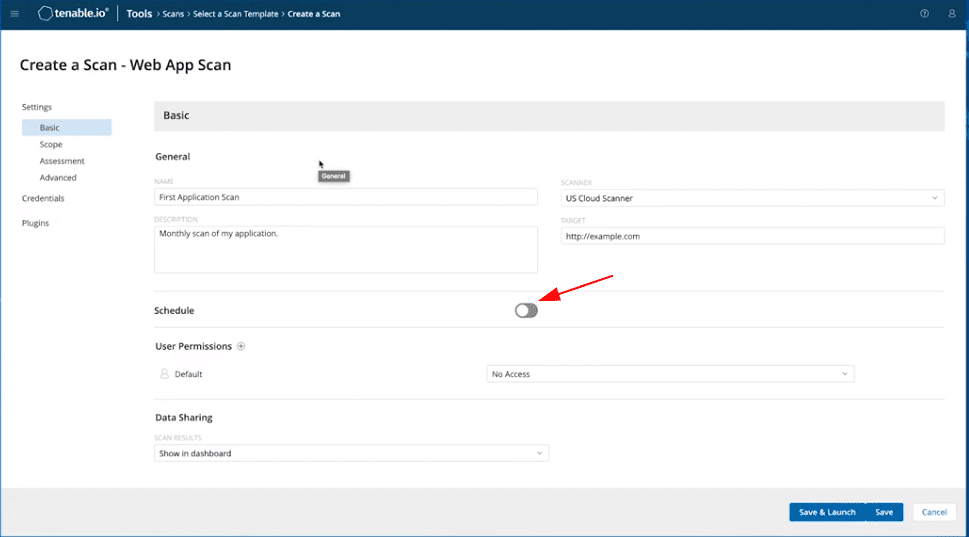

Nó rất dễ dàng để cấu hình và chạy. Công cụ này không chỉ tập trung vào một ứng dụng đang chạy mà tập trung vào tất cả các ứng dụng web đã triển khai.

Nó cũng dựa trên việc quét lỗ hổng của nó trên mười lỗ hổng OWASP hàng đầu phổ biến rộng rãi. Điều này giúp mọi chuyên gia bảo mật dễ dàng bắt đầu quét ứng dụng web và hiểu kết quả. Bạn có thể lên lịch quét tự động để tránh tác vụ quét lại ứng dụng lặp đi lặp lại theo cách thủ công.

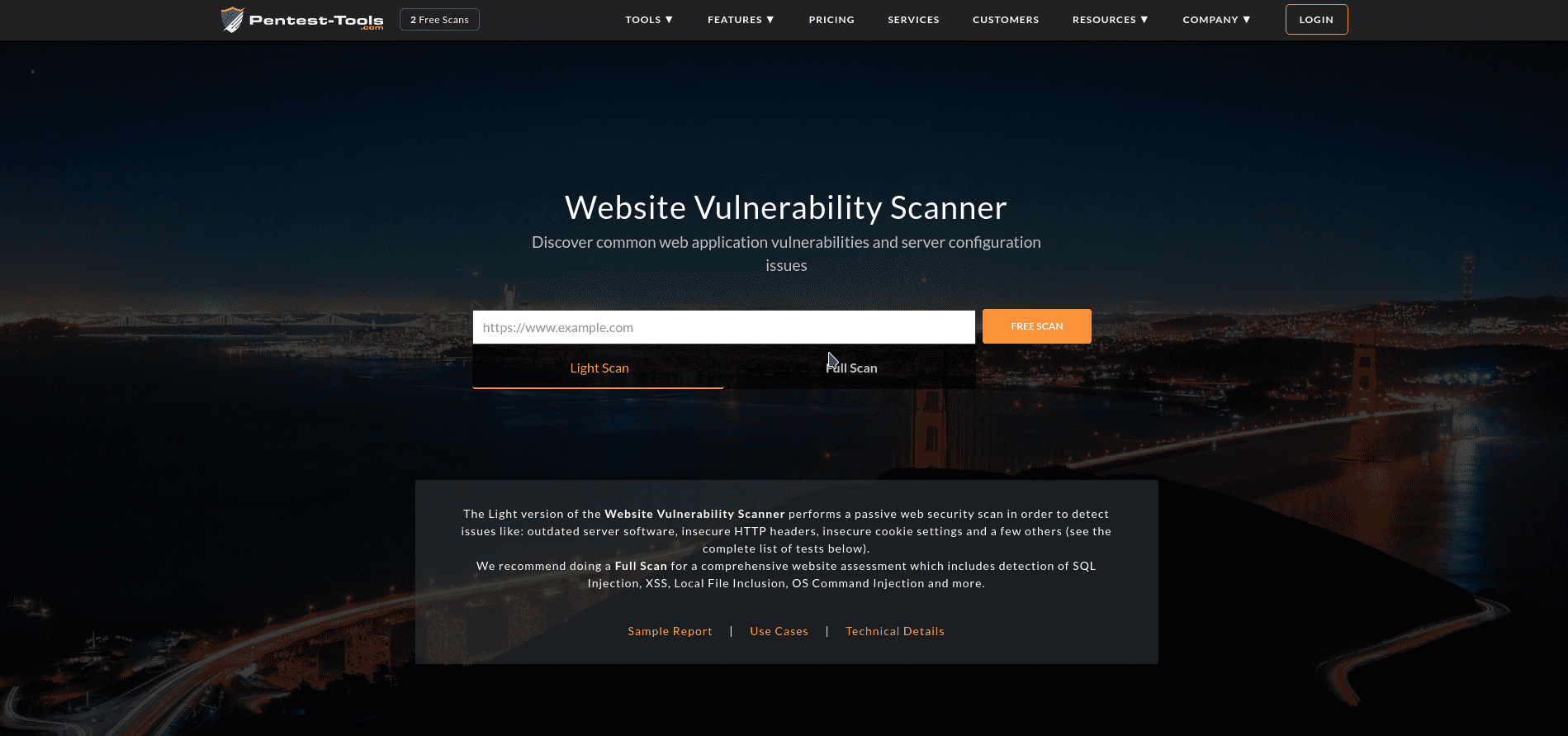

Pentest-Tools Scanner cung cấp thông tin quét lỗ hổng đầy đủ mà bạn có thể kiểm tra trên trang web.

Nó bao gồm lấy dấu vân tay trên web, chèn SQL, tạo tập lệnh chéo trang, thực thi lệnh từ xa, đính kèm tệp cục bộ/từ xa, v.v. Quét miễn phí cũng có sẵn nhưng với các tính năng hạn chế.

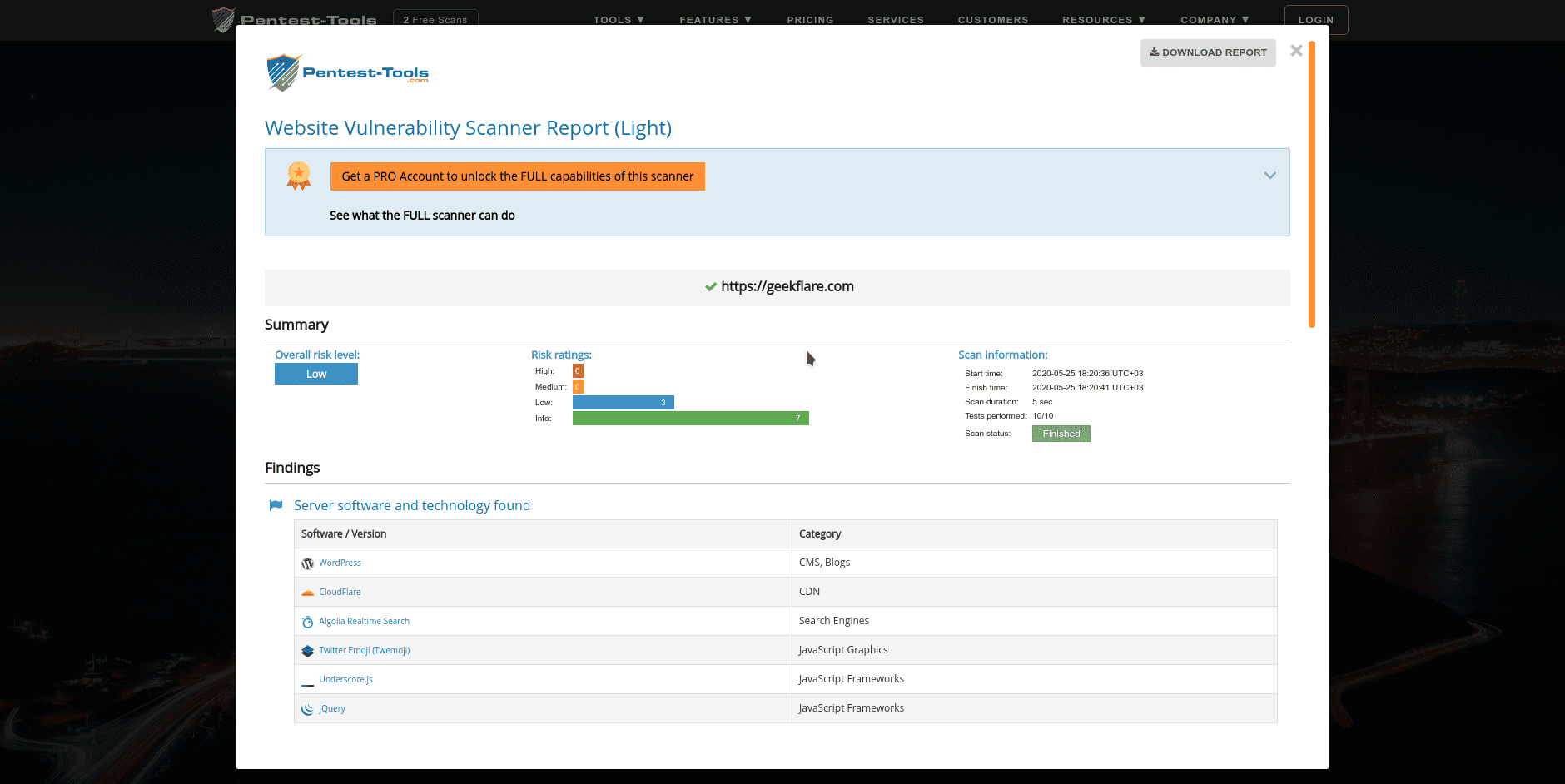

Báo cáo hiển thị chi tiết về trang web của bạn và các lỗ hổng khác nhau (nếu có) và mức độ nghiêm trọng của chúng. Đây là ảnh chụp màn hình của báo cáo “Quét ánh sáng” miễn phí.

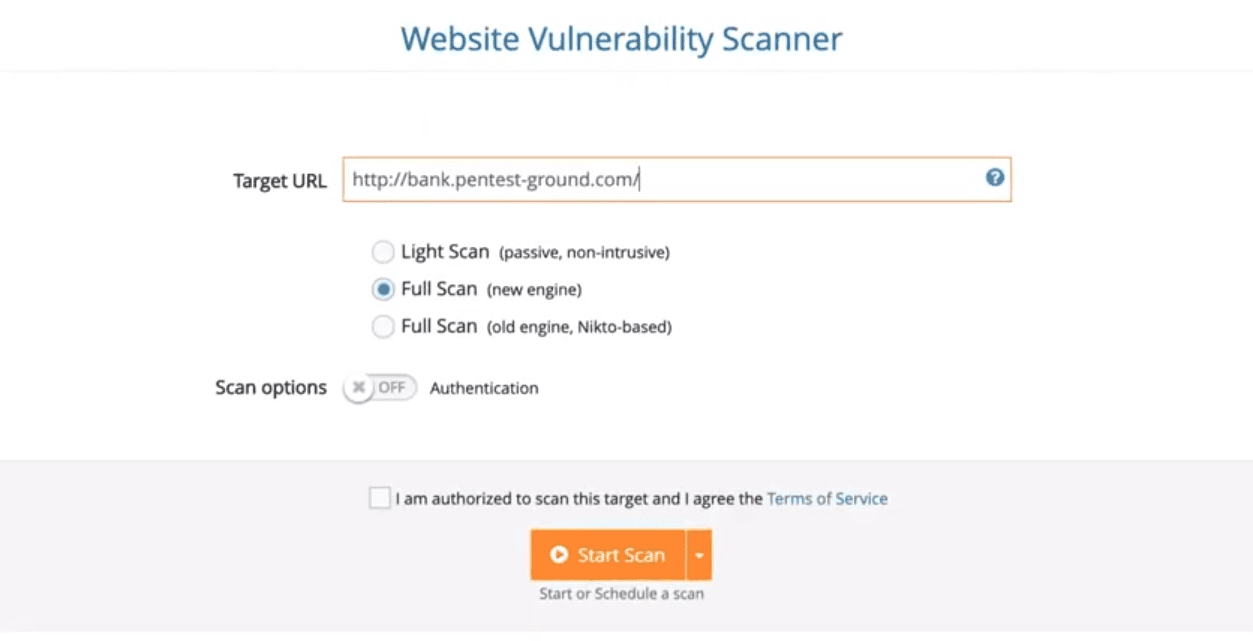

Trong tài khoản PRO, bạn có thể chọn chế độ quét muốn thực hiện.

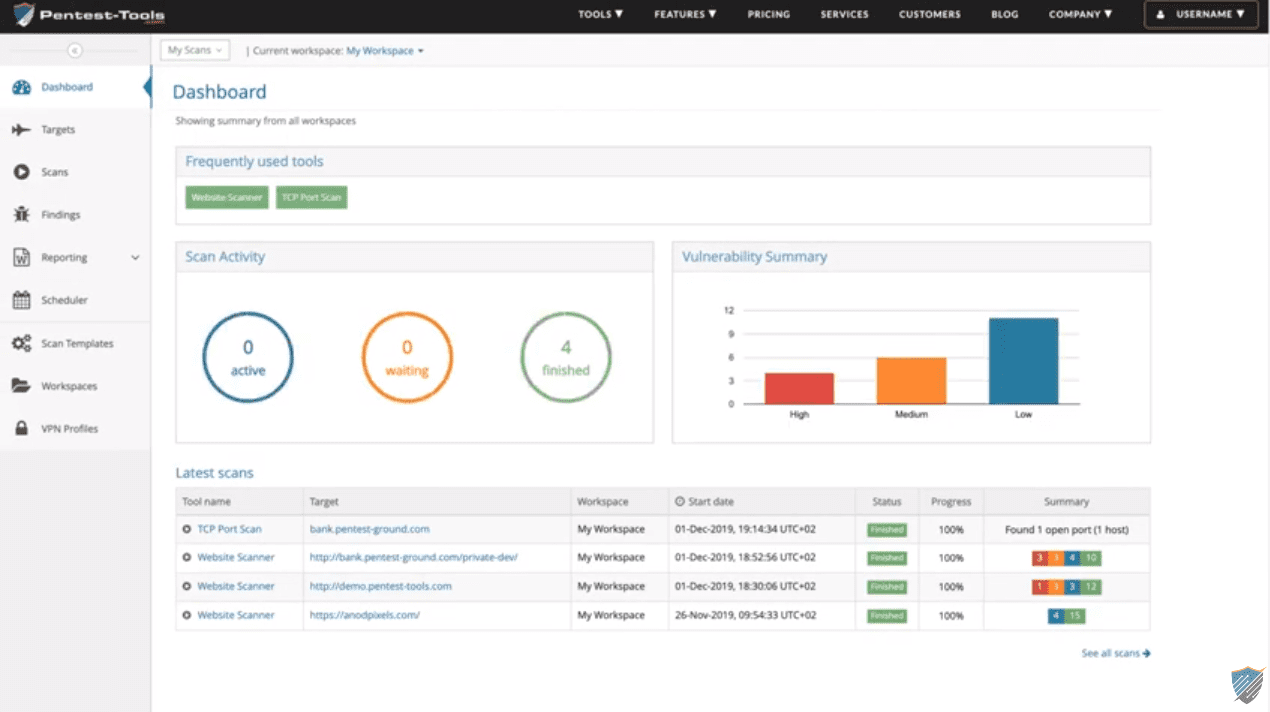

Bảng điều khiển khá trực quan và cung cấp cho bạn chế độ xem đầy đủ về tất cả các lần quét được thực hiện và các mức độ nghiêm trọng khác nhau.

Bạn cũng có thể lên lịch quét các mối đe dọa. Tương tự, công cụ này có chức năng báo cáo cho phép người kiểm tra tạo báo cáo về các lỗ hổng từ các lần quét được thực hiện.

Google SCC

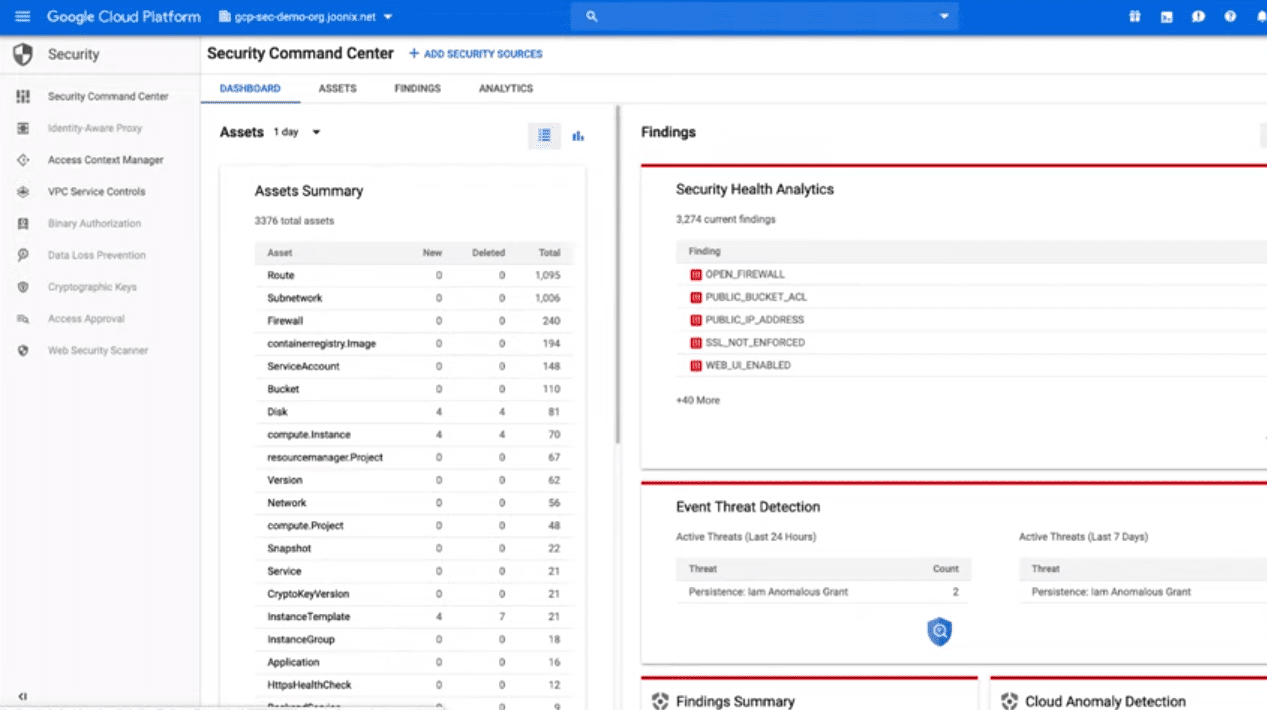

Trung tâm chỉ huy bảo mật (SCC) là tài nguyên giám sát bảo mật cho Google Cloud.

Điều này cho phép người dùng Google Cloud định cấu hình giám sát bảo mật cho các dự án hiện có mà không cần công cụ bổ sung.

SCC chứa nhiều nguồn bảo mật gốc khác nhau. Bao gồm

- Phát hiện dị thường trên đám mây – Hữu ích để phát hiện các gói dữ liệu không đúng định dạng do các cuộc tấn công DDoS tạo ra.

- Trình quét bảo mật đám mây – Hữu ích để phát hiện các lỗ hổng bảo mật như tập lệnh chéo trang (XSS), việc sử dụng mật khẩu văn bản thuần túy và các thư viện lỗi thời trong ứng dụng của bạn.

- Cloud DLP Data Discovery – Hiển thị danh sách các bộ chứa lưu trữ chứa dữ liệu nhạy cảm và/hoặc được quản lý

- Forseti Cloud SCC Connector – cho phép bạn tạo máy quét và máy dò tùy chỉnh của riêng mình

Cũng bao gồm các giải pháp của đối tác như CloudGuard, Chef Automate, Qualys Cloud Security, Reblaze. Tất cả những điều này có thể được tích hợp với Cloud SCC.

Đăng kí

Bảo mật trang web là một thách thức, nhưng với các công cụ giúp dễ dàng xác định những gì dễ bị tấn công và giảm thiểu rủi ro trực tuyến. Nếu chưa, hãy thử giải pháp trên ngay hôm nay để bảo vệ doanh nghiệp trực tuyến của bạn.